11月30日,链必应-区块链安全态势感知平台舆情监测显示,自动做市商协议MonoX遭闪电贷攻击,获利约3100万美元。关于本次攻击,成都链安技术团队第一时间进行了事件分析。

事件概览

攻击发生之后,MonoX在官方推特确认其合约遭到攻击,团队正在调查并将尽最大努力追回被盗资金。

MonoX使用单边代币池模型,其使用vCASH稳定币与AMM提供的代币创建虚拟的交易对。简单来说,MonoX创建的是代币-vCASH交易对,添加流动性时,只需要添加代币,进行任意代币兑换时,兑换路径为:代币A->vCASH->代币B,而不需要像Uniswap一样经过多个交易对:代币A->Pair1->Pair2->Pair3->TokenB。

事件具体分析

攻击者使用相同的地址

0xEcbE385F78041895c311070F344b55BfAa953258对以太坊以及MATIC上的MonoX发起了攻击,在两个平台进行攻击所部署的合约一致。攻击交易为:

调查:55%的美国人认为加密货币不安全:金色财经报道,YouGov公司对1200名美国公民进行了调查,数据显示,只有18%的受访者表示他们认为加密货币是安全的,而55%的人表示非常危险或有些不安全。调查结果还显示,许多美国人希望美国政府加强对加密货币的监管,其中46%的受访者表示他们支持加密货币监管。

另外,66%的美国人知道FTX崩溃以及其创始人被捕事件。大多数接受调查的人,尤其是年长的美国人和从事加密工作的人,认为SBF将被判有罪,他应该为此被判入狱。[2023/1/3 22:23:25]

以太坊:

0x9f14d093a2349de08f02fc0fb018dadb449351d0cdb7d0738ff69cc6fef5f299

MATIC:

0x5a03b9c03eedcb9ec6e70c6841eaa4976a732d050a6218969e39483bb3004d5d

由于两个平台代码完全一致,下面的分析将基于以太坊上的攻击交易进行。

Round1

将0.1WETH通过Monoswap中兑换为79.98609431154262101MONO;

土耳其央行行长:对一些流向加密货币的现金流感到不安:12月2日消息,土耳其央行行长表示,外汇储备已进入稳定上升趋势,能够在外汇波动过度的情况下进行外汇干预。土耳其央行对一些流向加密货币的现金流感到不安。(金十)[2021/12/2 12:46:38]

图1?WETH兑换MONO

Round2

移除Monoswap所有的流动性。这里利用了Monoswap合约中的任意地址流动性移除漏洞。

漏洞1:

Monoswap合约中未检测流动性的所有者to是否为msg.sender。_removeLiquidity函数中,如图2所示,第443行,获取调用者(攻击合约)最后一次添加流动性的时间戳,返回结果是0,因此第445行的检测通过。第446行,topLPHolderOf如果不是调用者(攻击合约)地址,第447行的检测通过。此后移除流动性相关代码中,再无msg.sender相关的操作。

图2?_removeLiquidity源码

声音 | 李挥:导致当前网络空间不安全的八个主要原因:据火讯财经报道,北大深圳研究生院未来网络创新实验室主任李挥在观火号区块链星际列车会议上以《区块链与网络通信安全》为主题做了演讲。他表示:“网络空间作为陆海空天之后的人类第5空间,意义重大且频出安全问题。当前网络空间不安全的八个主要原因为:漏洞存在的普遍性,后门的易安插性;开源和APP易传播性,现有防御体系的被动性,病木马的可植入性;最棘手的是如何应对3U:未知漏洞,未知后门,未知攻击的不确定性威胁UT,以及IP中心化的问题。”[2018/12/16]

图3?第一次移除流动性内部调用细节

图4?移除Monoswap中MONO池所有的流动性

Round3

添加极少数量的MONO到Monoswap中,这一步是为了后面快速提升MONO的价格做准备。

以色列监管机构:加密货币用于消费并不安全:据外媒消息,近日以色列安全局(ISA)宣布,当加密货币仅用于消费时,还不符合安全标准,这意味着加密货币并没有作为支付工具的权利。据了解,去年8月ISA成立了跨部门的委员会,以对ICO的监管进行审查。[2018/3/23]

图5?攻击合约添加流动性

Round4

利用Monoswap合约中的代币兑换价格覆写漏洞,反复进行同种代币的兑换,拉升MONO的价格。第3步攻击者将Monoswap合约中MONO的储量控制到了一个极小的值,目的就是更快的以极低的MONO数量来拉升MONO的价格。

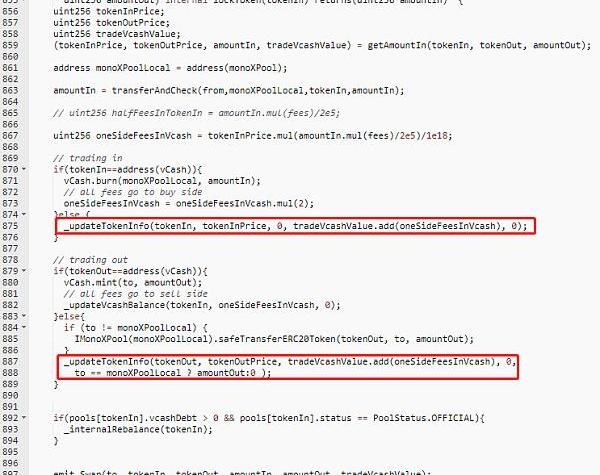

漏洞2:

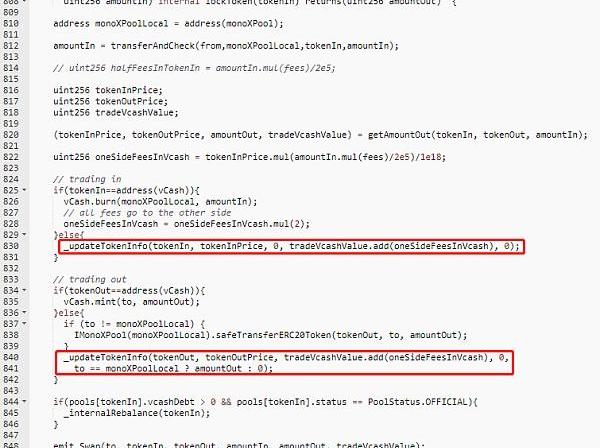

Monoswap合约的代币兑换过程为:检查兑换参数是否正常,然后计算应输入输出代币的数量以及代币兑换后的价格,最后执行兑换操作并将新的代币价格写入账本。以上逻辑在不同种代币兑换的时候会正常运行。但是在同种代币兑换时,将出现两处问题:

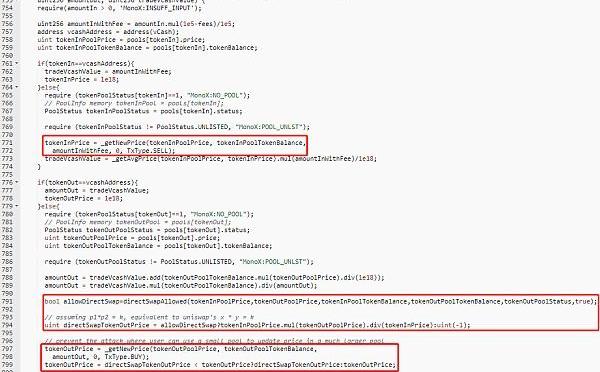

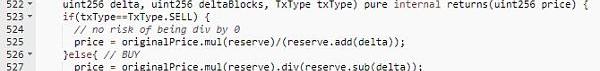

在_getNewPrice函数计算应输入输出代币数量时,未考虑到兑换过程中交易池代币储量的变更,同种代币是基于相同的初始价格进行兑换后价格的计算。

90%的加密货币钱包不安全:旧金山安全公司High-Tech Bridge的一份新的研究报告分析了谷歌Play商店中超过2000款APP。在前30款总安装量达到100,000的加密货币APP中,93%包括至少3个“中等风险”漏洞,90%包含至少2个“高风险”问题。[2017/11/30]

在最后一步更新代币过程中,未考虑到同种代币进行兑换时,兑出代币的价格更新操作会覆盖兑入代币更新的操作。该漏洞导致MONO代币兑换MONO代币时,MONO的价格异常增长。此外不止攻击者使用的swapExactTokenForToken函数存在该问题,swapTokenForExactToken函数也存在该问题。

图6?swapIn函数源码

图7?兑换过程参数计算

图8?兑换后价格计算

图9?swapOut函数源码

现在看看攻击者是如何利用漏洞2进行攻击的:

如图10所示,初始MONO的价格为5.218vCASH/MONO。

图10?初始MONO价格

然后攻击者反复进行MONO->MONO的兑换,一共进行了55次兑换,如下图所示:

图11?反复兑换,拉升MONO价格

对其中一笔兑换交易进行分析,每次兑换的数量是交易池中MONO的总量减去1,这是能够最大提升MONO价格的兑换数量(使图8?_getNewPrice第527行,分母为1)。另外由于交易池中MONO的总量较低,攻击者已经通过第1步保证了有足够的余额进行兑换操作。

图12?MONO兑换细节

截止至兑换结束时,MONO的价格已经被拉升至843,741,636,512.366vCASH/MONO。攻击合约中剩余51.92049285389317MONO。

图13?最终的MONO价格

通过UniswapV2的USDC/WETH池借入了847.2066974335073WETH。然后攻击者通过Monoswap将0.0709532091008681MONO兑换为4,029,106.880396USDC,然后将USDC归还给USDC/WETH池。注意,这里实际上是攻击者将从Monoswap中兑换的USDC到UniswapV2中兑换为WETH,而不是闪电贷攻击。

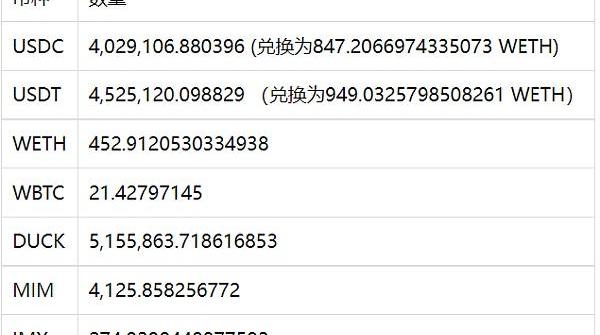

攻击者所有转出的资产如下:

所有被盗资产全部发送到

0x8f6a86f3ab015f4d03ddb13abb02710e6d7ab31b地址。

目前项目方已经和攻击者进行了沟通,成都链安将持续对此事件进行监控。

事件复盘

这次攻击事件中,攻击者利用了合约中的两个漏洞:任何地址都可以任意移除指定地址的流动性;特殊情况下的价格写入操作覆盖问题。

建议项目方在进行合约开发过程中做好权限的检查;在开发以及测试过程中将特殊情况纳入考虑,例如同种代币转账。

很多小伙伴常常会苦恼自己加入海外项目的电报群或者Discord群后,社区成员常常会使用许多英文缩写的圈内“黑话”.

1900/1/1 0:00:0012月1日消息,音乐NFT市场MintSongs获得300万美元种子轮融资,此轮融资由CastleIslandVC领投.

1900/1/1 0:00:002021年11?30?,据慢雾区消息,DeFi平台MonoXFinance遭遇攻击,本次攻击中约合1820万美元的?WETH和1050万美元的MATIC被盗.

1900/1/1 0:00:00由美联储主导的史无前例的财政和货币刺激举措再过去一段时间激发了加密投资热潮,但随着近期加息讨论的升温,以及多国加强了加密货币的监管,加密市场普遍下跌,截止发稿,比特币跌破56000美元,以太坊跌破4000美元.

1900/1/1 0:00:00中国日报网11月25日电?据英国《经济学人》报道,在加密货币交易所FTX的香港办事处,工作高于生理需求。食物和酒放在各装有六个屏幕的桌子周围。公司老板萨姆?班克曼·弗里德表示,幸运的话,他每晚能在办公桌旁边的豆袋上睡四个小时.

1900/1/1 0:00:00在加密世界中有许多dao,主要是在DeFi领域,现在是游戏领域。让我们来设定一些定义,DeFiDAO、游戏DAO和GameFiDAO之间存在差异。游戏DAO,像一个普通的游戏中的公会,主要目的是完成游戏.

1900/1/1 0:00:00