2023年5月6日,据Beosin-Eagle?Eye态势感知平台消息,算法稳定币DEI项目合约遭受黑客攻击,黑客获利约630万美元。Beosin安全团队第一时间对事件进行了分析,结果如下。

事件相关信息

攻击交易

https://bscscan.com/tx/0xde2c8718a9efd8db0eaf9d8141089a22a89bca7d1415d04c05ba107dc1a190c3

https://arbiscan.io/tx/0xb1141785b7b94eb37c39c37f0272744c6e79ca1517529fec3f4af59d4c3c37ef

攻击者地址

Bsc:0x08e80ecb146dc0b835cf3d6c48da97556998f599

安全公司:MooCakeCTX项目黑客获利约143921美元:11月7日消息,MooCakeCTX遭到攻击,截至写稿时为止,黑客获利约143921美元。

经Fairyproof初步分析,发现疑似原因为该合约在用户质押前(depositAll函数)未结算奖励进行复投(未调用`earn`函数),这会导致用户在质押后就马上能获取以前的质押分红。攻击者在同一个区块内使用闪电贷借出 50000个cake代币后,连续两次进行质押,然后再提取质押的cake代币,归还后获利。攻击地址为: 0x35700c4a7bd65048f01d6675f09d15771c0facd5 , Fairyproof正严密注意该地址的动向,并提醒类似的合约注意防范此类问题。[2022/11/7 12:27:46]

Arbitrum:0x189cf534de3097c08b6beaf6eb2b9179dab122d1

派盾:Deus Finance再次遭到攻击,黑客获利约1340万美元:金色财经消息,派盾(PeckShield)在Twitter上表示,多链衍生品协议Deus Finance目前被监控到在Fantom网络上遭黑客攻击,黑客获利约1340万美元。

此前3月15日报道,派盾在社交媒体上提醒,Deus Finance目前被监控到在Fantom网络上遭黑客攻击,黑客共计盗走20万枚DAI和1101.8枚ETH。[2022/4/28 2:36:36]

被攻击合约

0xde1e704dae0b4051e80dabb26ab6ad6c12262da0

攻击流程

两条链上漏洞原理以及攻击手法相同,这里以Bsc链上交易为例进行分析:

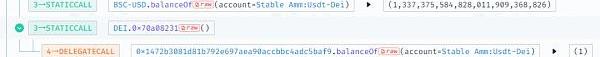

1.攻击者调用攻击合约的0xf321f780函数发起攻击。

BlockSecAlert: Agave合约遭受攻击黑客获得约540万美元的利润:3月15日消息,根据BlockSec报告,xDai Chain上Agave合约因为一个非信任的外部调用遭受攻击。攻击者在没有任何负债的情况下调用了`liquidateCall` 函数来清算自己。在清算过程中,清算合约调用了攻击者合约,攻击合约在此过程中存入了2728个通过闪电贷获取的WETH,铸造出2728 aWETH。并以此为抵押,借出了Agave项目中所有可用资产。外部调用结束后,`liquidateCall`函数直接清算了攻击者之前存入的2728 aWETH,并将其转给清算者。攻击交易见原文链接。据此前消息,Agave发推称,协议遭到攻击,目前已暂停合约,之后会公布具体情况。[2022/3/15 13:58:22]

BSC上借贷协议Ploutoz Finance遭到攻击,黑客获利约36.5万美元:11月23日消息,据PeckShield消息,币安智能链上借贷协议Ploutoz Finance遭到攻击,黑客获利约36.5万美元,而协议的损失更大。由于$DOP的价格预言机操纵使得本次黑客攻击成为可能。具体来说,黑客利用被操纵的$DOP作为抵押品借入其他资产,包括$CAKE、$ETH、$BTCB等。随后黑客通过ParaSwap和PancakeSwap交易为BNB后转入混币协议 /img/20230515155654334969/1.jpg "/>

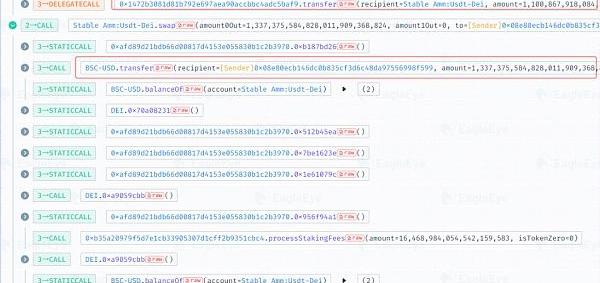

3.随后,攻击合约直接调用DEI合约的transferFrom函数将pair的DEI代币全部转移给攻击合约,只剩下一个单位的DEI代币。

4.之后,攻击合约调用pair的sync函数,更新储备量,此时pair中只有1个单位的DEI和超130万枚USDT。

5.最后,攻击合约使用所有的DEI将USDC全部兑换出来。

漏洞分析

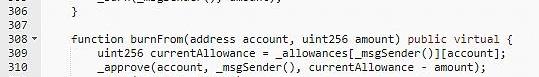

我们从上述的攻击过程不难发现,本次事件的主要问题在于第2步与第3步,攻击者调用了approve和burnFrom函数之后,为什么就能直接调用transFrom函数将“其他人”的代币转移走?

我们看一下approve与burnFrom函数的代码,approve函数为正常授权函数,并没有什么问题,关键在于burnFrom函数,burnFrom函数正常逻辑是获取被销毁地址给调用者地址授权数量,之后将授权数量减去销毁数量的新值用于更新授权数量。可以看到,309行的代码函数获取用户授权值,而开发者将被销毁地址与调用者地址写反,导致获取的授权值是黑客可以任意设置的,在这之前,黑客调用approve函数授权了一个巨大的数,所以这里获取的值是一个巨大的值,在310行代码,将授权值进行更新,这里传递的值就是一个异常大的值,导致burnFrom函数调用结束后,pair地址给黑客地址授权了一个巨大的值,而黑客也能任意控制pair的代币。

资金追踪

截止发文时,被盗资金还未被攻击者转出。

总结

针对本次事件,Beosin安全团队建议:

1.合约开发时,涉及权限相关的函数一定要仔细思考其运行逻辑,并做好每一步的测试,防止因为粗心大意导致不可挽回的后果。

2.项目上线前,建议选择专业的安全审计公司进行全面的安全审计,规避安全风险。

标签:AIRROMPRODEIShiba Floki TrillionairePROMEOpera ProtocolBRIGADEIRO

吉尔吉斯斯坦与比特币矿工的关系很复杂。如果做得好,比特币开采对吉尔吉斯斯坦来说可谓是一个巨大的机会。吉尔吉斯斯坦,一个位于中亚山区的小型发展中国家,比特币正成为其出口贸易越来越重要的组成部分.

1900/1/1 0:00:00前两天,Sui主网正式上线。新上任的Sui基金会董事总经理GregSioourounis表示,“对于整个Sui社区和整个数字资产生态系统来说都是一个里程碑……为世界各地的用户解锁了无限的可能性.

1900/1/1 0:00:00DAO在加密领域获得了极大的关注和投资,其中有几个DAO在各自的国库中管理着数十亿美元。然而,并不是所有DAO的参与者都有着高尚的目的。某些贡献者试图操纵系统,从国库中榨取资金,却不提供任何相应的帮助.

1900/1/1 0:00:00摘要 2023年加密市场从去年的深熊里大幅反弹,很多人可能还未来的及‘上车’,此时对比资产净值仍有5折左右折价的Grayscale信托份额显得格外有吸引力;基于以太坊Web3核心基础设施的地位.

1900/1/1 0:00:00原文作者:黑米 最近,新公链Berachain完成了4200万美元的融资,PolychainCapital领投.

1900/1/1 0:00:00自从ChatGPT和GPT-4推出后,有很多关于人工智能如何革新一切,包括Web3的内容。多个行业的开发者报告称,通过利用ChatGPT作为共同驾驶员来自动化任务,如生成样板代码、进行单元测试、创建文档、调试和检测漏洞等,可以显著提高.

1900/1/1 0:00:00