今天2月15日,先祝大家元宵节快乐!团团圆圆每一天!

而在今天凌晨时分,成都链安链必应-区块链安全态势感知平台舆情监测显示,风投DAO组织BuildFinance项目遭遇治理攻击。关于本次攻击,成都链安技术团队第一时间进行了分析。

#1?事件概览

据悉,BuildFinance是一个自我描述为“去中心化风险建设者”,其目标是通过奖励代币来激励新项目。这个想法是用其原生BUILD代币为项目提供资金,作为回报,这些项目将采用BUILD代币来增加对它们的需求。此外,该项目由DAO维护,也就是由一个去中心化组织参与治理。

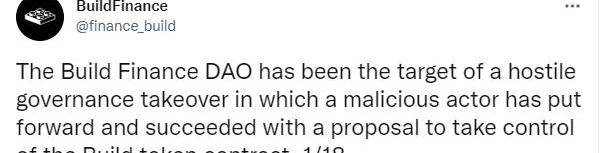

但是,黑客却悄悄搞起事情,该项目遭遇攻击者恶意治理接管,黑客通过获得足够多的投票成功控制Build代币合约,在三笔交易中铸造了超过10亿的BUILD代币,并耗尽了Balancer和Uniswap流动性池中的大部分资金。事发后,该项目团队在推特建议用户不要在任何平台上购买BUILD代币,项目团队成员试图与攻击者进行直接对话,但对方似乎没有兴趣对话。

看来项目方又遇到了一位“任性”的黑客。下面,跟着我们来看一下事件具体分析过程。

HDAO已于今日下午3点上线HKD.com,开盘涨幅达1469%:据官方消息,HDAO(HKD.com DAO)已于今日下午3点上线HKD.com,开盘价为0.02 USDT,盘中最高涨幅达1469%,最高成交价0.3139 USDT,现报0.2954 USDT,当前涨幅为1377%。 此前,HDAO已送出1亿枚空投给到用户,按照现价,总值高达2800万美元。

HKD.com已运营超2年时间,HDAO则是HKD.com及HKD.com DAO生态燃料。其应用场景十分广泛。[2022/2/28 10:21:01]

#2?事件具体分析

Round1

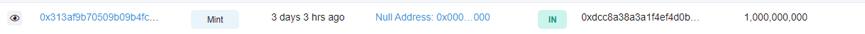

通过对项目的交易追踪,我们发现2022年2月12日BuildFinance?项目被攻击者窃取了治理权限,接着向0xdcc8A38A地址分三次铸造了超过10亿的BUILD代币。

FTX将于12月31日上线SOS(OpenDAO):据官方消息,FTX 将于北京时间 12 月 31 日上线 SOS(OpenDAO),22:00 开放 SOS/USD, SOS-PERP 交易对。[2021/12/31 8:17:12]

然后0xdcc8A38A地址将这10亿代币通过UniswapV2:BUILD兑换将项目方的交易池掏空。

观察交易细节后,我们发现调用Build代币合约mint函数铸币的地址也为0xdcc8A38A。

MakerDAO在Arbitrum One推出官方DAI代币桥:金色财经报道,据官方消息,MakerDAO的协议工程核心部门在Arbitrum One推出了官方DAI代币桥。这意味着用户现在可以在Arbitrum One上使用DAI进行交易、贷款、提供流动性和流动性挖矿。[2021/9/23 16:59:07]

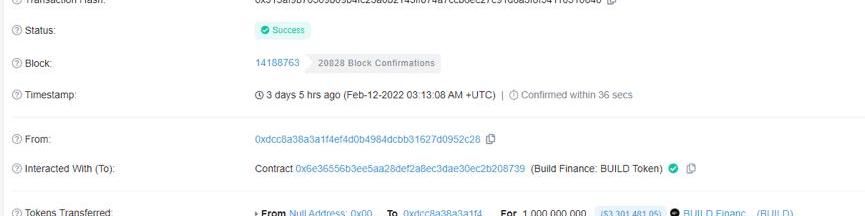

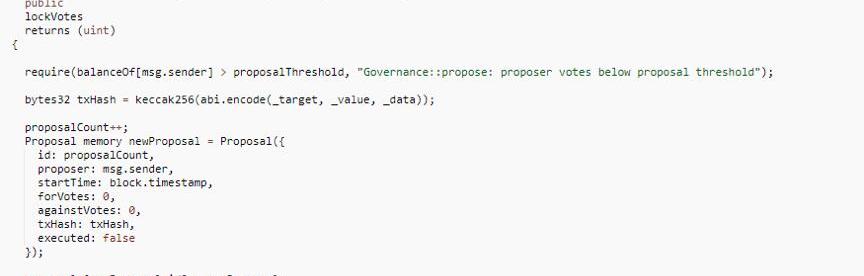

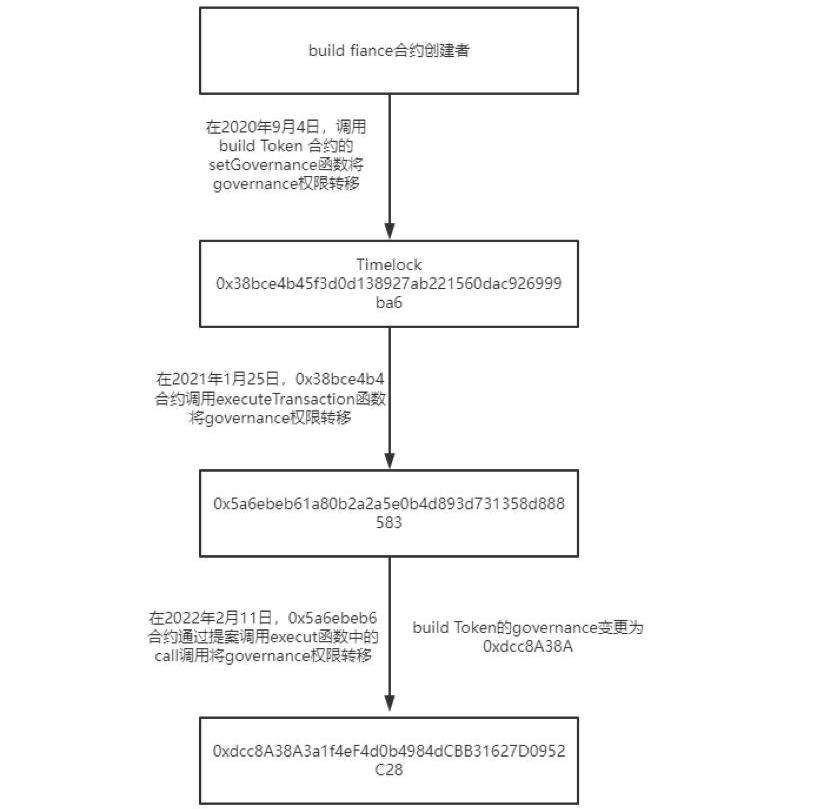

接着往下看,我们观察下图项目方的合约代码发现调用mint函数的地址只能为governance地址。此时铸币的地址为0xdcc8A38A,也就是说合约现在的governance权限已经被0xdcc8A38A地址获取了。

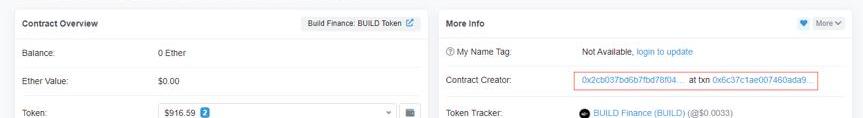

从代码中可以看到原本的governance权限属于合约的创建者即下图的0x2Cb037BD6B7Fbd78f04756C99B7996F430c58172地址。

MakerDAO发起关于添加NS-DROP为抵押品类型的治理投票:据官方博客消息,1月25日,MakerDAO发起关于添加NS-DROP作为Maker协议中的抵押品类型的治理投票,该投票从北京时间1月26日12:00开始,将持续三天。[2021/1/26 13:30:02]

我们不禁要问,那么governance权限是如何转移到0xdcc8A38A上的呢?

Round2

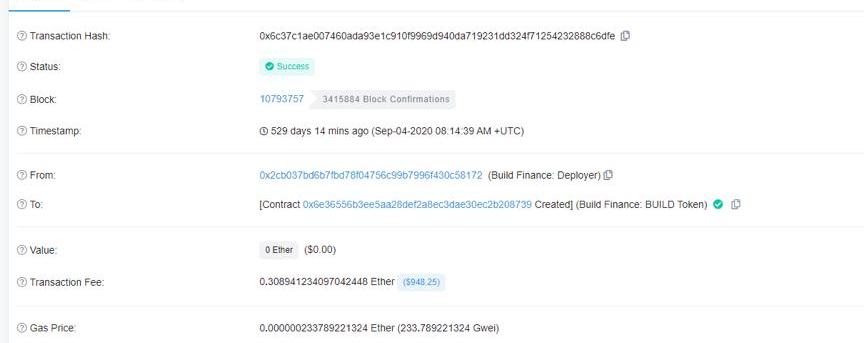

通过排查,我们通过2020年9月4日的一笔交易发现了线索,攻击者只有通过setGovernance函数才能窃取governance的权限。那么在这期间合约创建者0x2Cb037BD一定使用了setGovernance函数进行了权限转移。

通过查找0x2Cb037BD地址的交易记录可见,在同一天创建者使用了setGovernance函数。交易hash为0xe3525247cea81ae98098817bc6bf6f6a16842b68544f1430926a363e790d33f2。

去中心化虚拟现实游戏Decentraland上线Decentraland DAO:9月17日,Decentraland发推表示Decentraland DAO正式上线。Decentraland社区成员(MANA持有者和LAND拥有者)可以发起提案及参与投票。[2020/9/17]

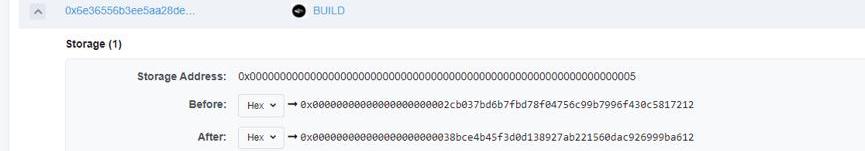

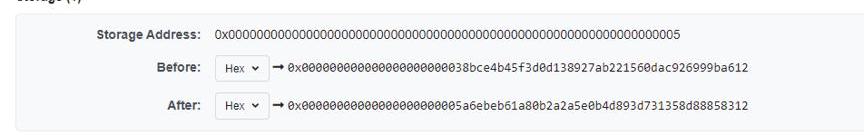

通过查找内部的Storage可见权限转移给了0x38bce4b45f3d0d138927ab221560dac926999ba6地址而不是上述的0xdcc8A38A攻击地址。交易哈希为:0xe3525247cea81ae98098817bc6bf6f6a16842b68544f1430926a363e790d33f2。

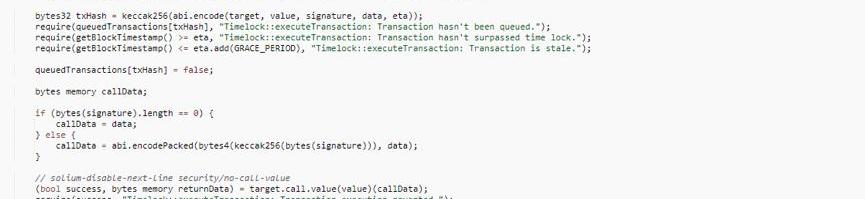

通过继续跟进0x38bce4b地址,发现是一个Timelock合约,而合约中可以调用build代币合约函数的setGovernance函数只有executeTransaction函数。

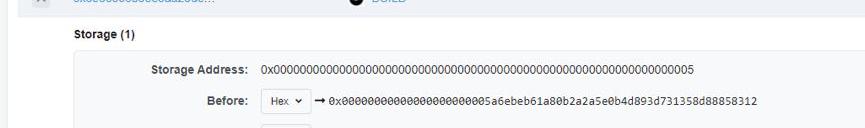

我们跟进executeTransaction函数找到了其中的Storage。

从上图可见0x38bce4b45f3d0d138927ab221560dac926999ba6地址将权限又转移到了0x5a6ebeb6b61a80b2a2a5e0b4d893d731358d888583地址,交易哈希为0x9a0c9d5d3da1019edf234d79af072c1a6acc93d21daebae4ced97ce5e41b2573,调用时间为2021年1月25日。

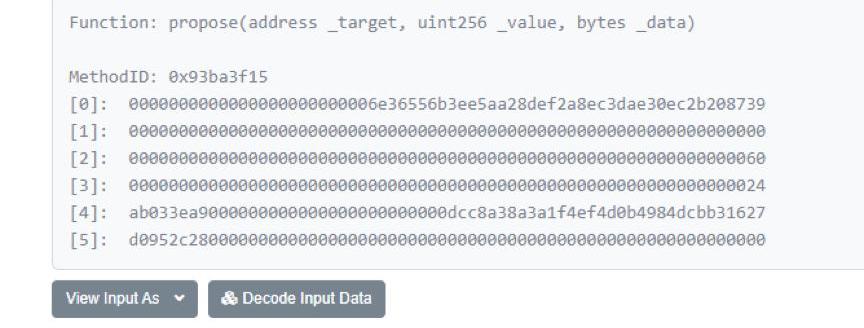

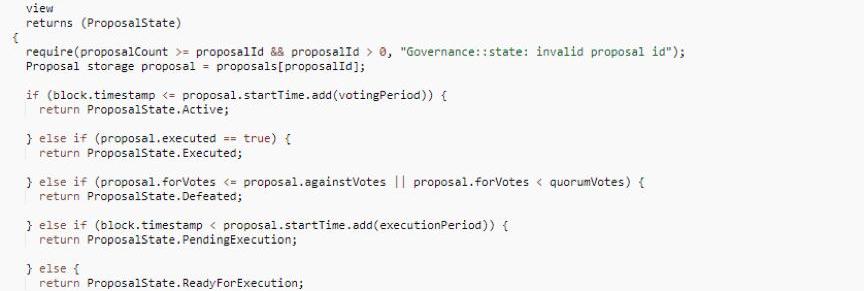

通过继续跟进0x5a6ebeb6地址,在下图可知在2022年2月9日由suho.eth发起的提案,0xdcc8A38A攻击地址在2022年2月11日投票通过。在4天前将governance权限变更为0xdcc8A38A。

suho.eth发起的提案变更governance,投票设置的阈值较低导致提案通过,通过call调用将build合约的governance更改为0xdcc8A38A地址。

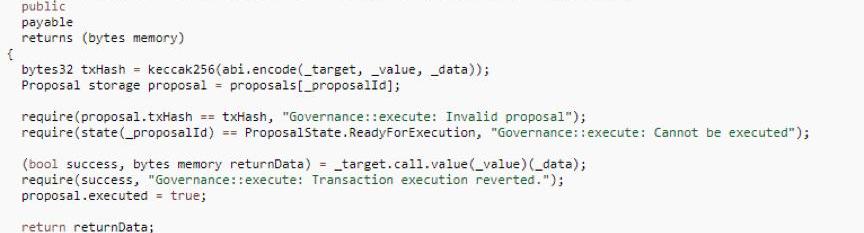

0x5a6ebeb6b61a80b2a2a5e0b4d893d731358d888583地址部分代码。

此地址获取governance权限后,0xdcc8A38A地址通过build代币合约的mint函数向本身铸造了大约10亿的build代币,随后去交易池掏空流动性。

获取权限的流程图为:

攻击者利用类似的手法,从另外一个治理合约中转走了该治理合约所持有的代币资产。本次获利共162个ETH、20014个USDC481405个DAI、75719个NCR约为112万美元。

最后,成都链安提醒:DAO合约应该设置合适的投票阈值,实现真正的去中心化治理,避免很少的投票数量就使得提案通过并成功执行,建议可以参考openzeppelin官方提供的治理合约的实现。

标签:DAONCEANCNANFreedom God Daoyffc.financeYfive FinanceGlitchr Finance

来源&作者:Jonas1997原文标题:web3数据市场展望2022年伊始,我在推特写下:2022个人更关注的领域:web3数据市场/infrastructure、web3社交/流媒体、非资金盘链游、钱包、亚文化/青年文化NF.

1900/1/1 0:00:00作者:万向区块链首席经济学家办公室王普玉审核:万向区块链首席经济学家邹传伟摘要:发展城市的目的是什么?城市规划应该遵循什么样的原则?以及如何评价城市的发展?回答了这三个问题后.

1900/1/1 0:00:00“波卡知识图谱”是我们针对波卡从零到一的入门级文章,我们尝试从波卡最基础的部分讲起,为大家提供全方位了解波卡的内容,当然这是一项巨大的工程,也充满了挑战,然而我们希望通过这样的努力让大家能够正确认知波卡.

1900/1/1 0:00:00本文来自Decrypt,原文作者:JeffJohnRobertsOdaily星球日报译者?|念银思唐原标题:《Coinbase、Robinhood等大型加密公司联合发布「TRUST」计划》Coinbase、Robinhood和其他十几.

1900/1/1 0:00:002月11日,NFT项目AOTAVERSE公布发售时间。据悉,AOTAVERSENFT铸造一共分为三个时段:2月16日上午6:00起:MEKAVERSENFT持有者可以参与mint;NFT项目NeoNexus创始人Jack Shi宣布退.

1900/1/1 0:00:00据Cointelegraph2月23日消息,第11巡回上诉法院裁定,Bitconnect庞氏局的受害者可以进行集体诉讼,推翻了之前禁止此类案件的裁决.

1900/1/1 0:00:00