原文:《正处于“刮骨疗” 自救的SushiSwap,今日又是如何被黑客攻击的?》

在严峻的财务压力下,黑客又来一击,那在黑客的打击下,SushiSwap能否走出自救的道路?

2023年4月9日,据BeosinEagleEye态势感知平台消息, SushiswapRouteProcessor2合约遭受攻击,部分对合约授权过的用户资金被黑客转移,涉及金额约1800ETH,约334万美元。

据了解,SushiSwap 流动性挖矿项目,克隆自 Uniswap,最大的不同是其发行了 SUSHI 代币,团队希望用 SUSHI 通证经济模型,优化 Uniswap。但 Uniswap 创始人 Hayden Adams 表示,Sushi 只是任何有能力的开发人员通过一天的努力创造出来的东西,试图利用炒作和 Uniswap 创造的价值来获利。

Kraken子公司Crypto Facilities已任命Kraken前高管为新任CEO:金色财经报道,Kraken旗下子公司Crypto Facilities已任命Kraken前高管Mark Jennings为新任首席执行官。Crypto Facilities是Kraken在英国为机构提供的加密资产衍生品交易平台。[2023/7/20 11:07:45]

其实在本次攻击之前,这个项目还有另外的“坎坷”,去年12 月 6 日,上任仅两个月的 Sushi 新任“主厨” Jared Grey 于治理论坛发起了一项新提案。在该提案中,Jared 首次向外界披露了 Sushi 当前严峻的财务状况,并提出了一个暂时性的自救方案。(相关阅读:《Sushiswap财库告急,新任“主厨”按下“自救键”》)

LendHub攻击者将2415枚ETH转入Tornado Cash:金色财经报道,PeckShield监测显示,HECO 生态跨链借贷平台LendHub攻击者将2415枚 ETH(约385万美元)转移至Tornado Casho。

此前1月12日消息,LendHub 因没有将其日版本合约弃用而遭受黑客攻击,造成了600万美元的损失。[2023/2/27 12:31:25]

正是在这样的压力下,黑客又来一击,那在黑客的打击下,SushiSwap能否走出自救的道路?

我们以其中一笔攻击交易进行事件分析。

0xea3480f1f1d1f0b32283f8f282ce16403fe22ede35c0b71a732193e56c5c45e8

Mysten Labs首席执行官寻求为一个Web3基金筹集超1亿美元资金:金色财经报道,Sui 开发公司 Mysten Labs 首席执行官 Evan Cheng 正在寻求为一个 Web3 基金筹集超过 1 亿美元的资金。[2023/2/16 12:11:22]

攻击者地址

0x719cdb61e217de6754ee8fc958f2866d61d565cf

攻击合约

0x000000C0524F353223D94fb76efab586a2Ff8664

被攻击合约

0x044b75f554b886a065b9567891e45c79542d7357

被攻击用户

Coinbase:部分用户访问Hashflow(HFT)出现问题,正全力解决:11月7日消息,Coinbase Support 发布推文表示,部分客户在零售应用程序中的 Advanced Trade 上访问 Hashflow (HFT) 时遇到问题,目前正在全力解决,后续会在状态页面发布更新。此前消息,Coinbase 于北京时间 2022 年 11 月 7 日 22:00 启动 Hashflow(HFT)交易。[2022/11/8 12:29:40]

0x31d3243CfB54B34Fc9C73e1CB1137124bD6B13E1

1.攻击者地址(0x1876…CDd1)约31天前部署了攻击合约。

以太坊合并后,期货和现货价格之间的溢价几乎为零:金色财经报道,据Skew 提供的数据显示,以太坊合并后,期货和现货价格之间的溢价从20美元下降到几乎为0。加密期权交易所Deribit上市的 1 个月以太坊期货的年化滚动折价从转换前的17.66%收窄至 0.3%。在 Kraken、OKX和芝加哥商品交易所上市的期货折扣也大幅收窄。三个月期期货在包括币安在内的主要交易所与现货价格持平或略有溢价。

Deribit首席商务官Luuk Strijers表示,现货和期货之间的差价约为 20 美元,这很好地表明了 ETHPOW 的潜在价值。区块链分叉是变化的结果。这种负基差(现货溢价)现在已降至 30 美分左右。[2022/9/15 6:58:49]

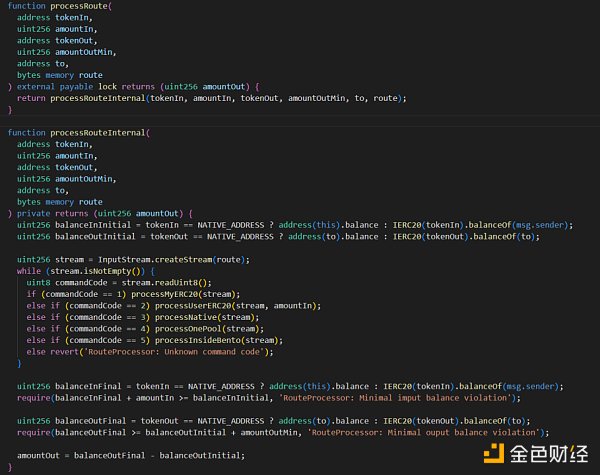

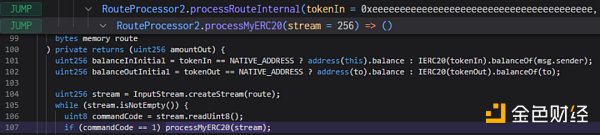

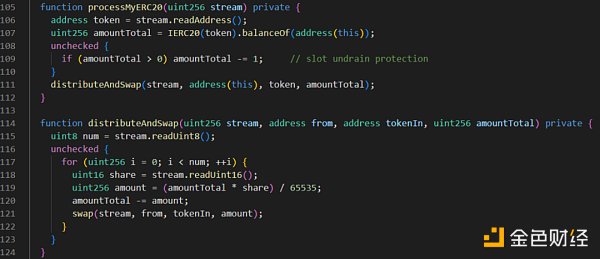

2.攻击者发起攻击交易,首先攻击者调用了processRoute函数,进行兑换,该函数可以由调用者指定使用哪种路由,这里攻击者选择的是processMyERC20。

3.之后正常执行到swap函数逻辑中,执行的功能是swapUniV3。

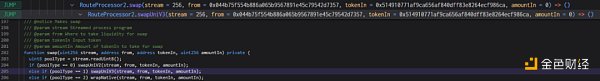

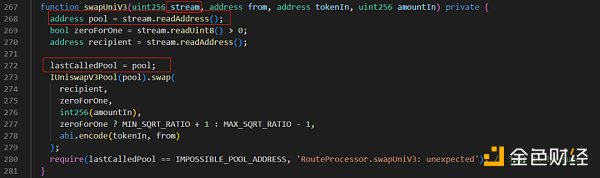

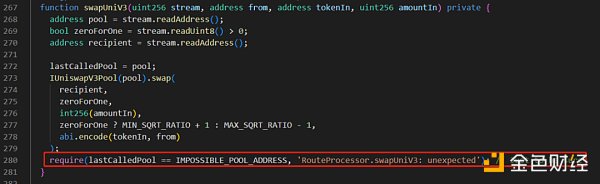

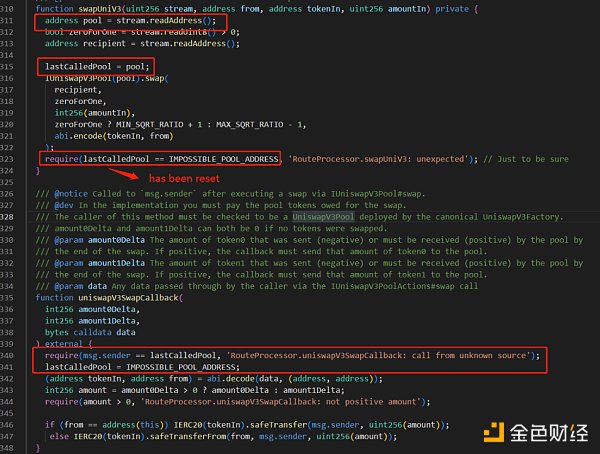

4. 在这里可以看到,pool的值是由stream解析而来,而stream参数是用户所能控制的,这是漏洞的关键原因,这里lastCalledPool的值当然也是被一并操控的,接着就进入到攻击者指定的恶意pool地址的swap函数中去进行相关处理了。

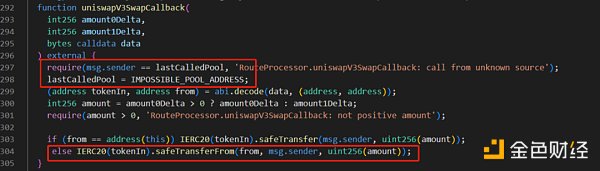

5.Swap完成之后,由于此时lastCalledPool的值已经被攻击者设置成为了恶意pool的地址,所以恶意合约调用uniswapV3SwapCallback函数时校验能够通过,并且该函数验证之后就重置了lastCalledPool的值为0x1,导致swapUniV3函数中最后的判断也是可有可无的,最后可以成功转走指定的from地址的资金,这里为100个WETH。

本次事件攻击者主要利用了合约访问控制不足的问题,未对重要参数和调用者进行有效的限制,导致攻击者可传入恶意的地址参数绕过限制,产生意外的危害。

针对本次事件,Beosin安全团队建议:

1.在合约开发时,调用外部合约时应视业务情况限制用户控制的参数,避免由用户传入恶意地址参数造成风险。

2.用户在与合约交互时应注意最小化授权,即仅授权单笔交易中实际需要的数量,避免合约出现安全问题导致账户内资金损失。

Beosin

企业专栏

阅读更多

金色财经 善欧巴

Chainlink预言机

金色早8点

白话区块链

Odaily星球日报

Arcane Labs

欧科云链

深潮TechFlow

BTCStudy

MarsBit

作者:火火 根据Dune Analytics的数据,截至2022年底,以太坊主链上的日均交易数超过了170万笔,而 Layer2 解决方案的日均交易数也在持续增加,甚至超过了以太坊.

1900/1/1 0:00:00未来,轻客户端会遍布各处。众所周知,以太坊的发展面临着新困境。以太坊每天支持大量的经济活动、结算数十亿美元的交易,在蓬勃发展的 DeFi 和 NFT 领域中运行成千上万的 DApp.

1900/1/1 0:00:004月,一家公司名为DWF Labs的公司在投资方面频频出手,很快就引起了众人的关注。在My MetaData最新的投资展示列表中,DWF Labs所投的链游项目数量就达到了3个.

1900/1/1 0:00:00经过2个月的报名与选拔,与200余个项目的创始人每人至少进行了30分钟的面谈交流后,最终成功入选65个进入首期万物创造营,覆盖领域包括Tool、Social、Defi、Game、Infra、AI、Metaverse、DAO等多个赛道.

1900/1/1 0:00:00DeFi数据 1、DeFi代币总市值:526.43亿美元 DeFi总市值及前十代币 数据来源:coingecko2、过去24小时去中心化交易所的交易量24.

1900/1/1 0:00:00出品:欧科云链研究院 作者:毕良寰 距离以太坊Shapella升级(也曾被称为上海升级)仅剩一天的时间!自2015年以太坊上线以来,它已成为世界排名第二的加密虚拟资产.

1900/1/1 0:00:00