原文作者:九九,慢雾安全团队

2022 年 6 月 27 日,据慢雾区消息,XCarnival 项目被曝出严重漏洞遭黑客攻击并盗走 3,087 个 ETH(约 380 万美元)。XCarnival 是一个 ETH 链上的 NFT 借贷项目,目前项目团队正在修复漏洞并承诺会对受影响的用户提供解决方案。慢雾安全团队第一时间介入分析,并将结果分享如下:

核心合约地址

P2Controller:

0x34ca24ddcdaf00105a3bf10ba5aae67953178b85

XNFT:

0x39360AC1239a0b98Cb8076d4135d0F72B7fd9909

xToken:

0x5417da20aC8157Dd5c07230Cfc2b226fDCFc5663

慢雾:针对macOS系统恶意软件RustBucket窃取系统信息:金色财经报道,SlowMist发布安全警报,针对macOS 运行系统的 Rust 和 Objective-C 编写的恶意软件RustBucket,感染链由一个 macOS 安装程序组成,该安装程序安装了一个带后门但功能正常的 PDF 阅读器。然后伪造的 PDF 阅读器需要打开一个特定的 PDF 文件,该文件作为触发恶意活动的密钥。[2023/5/23 15:20:27]

攻击者 EOA 地址

0xb7cbb4d43f1e08327a90b32a8417688c9d0b800a

攻击合约地址

0xf70F691D30ce23786cfb3a1522CFD76D159AcA8d

0x234e4B5FeC50646D1D4868331F29368fa9286238

慢雾:Solana公链上发生大规模盗币,建议用户先将热钱包代币转移到硬件钱包或知名交易所:8月3日消息,据慢雾区情报,Solana公链上发生大规模盗币事件,大量用户在不知情的情况下被转移SOL和SPL代币,慢雾安全团队对此事件进行跟踪分析:

已知攻击者地址:

Htp9MGP8Tig923ZFY7Qf2zzbMUmYneFRAhSp7vSg4wxV、CEzN7mqP9xoxn2HdyW6fjEJ73t7qaX9Rp2zyS6hb3iEu、5WwBYgQG6BdErM2nNNyUmQXfcUnB68b6kesxBywh1J3n、GeEccGJ9BEzVbVor1njkBCCiqXJbXVeDHaXDCrBDbmuy

目前攻击仍在进行,从交易特征上看,攻击者在没有使用攻击合约的情况下,对账号进行签名转账,初步判断是私钥泄露。不少受害者反馈,他们使用过多种不同的钱包,以移动端钱包为主,我们推测可能问题出现在软件供应链上。在新证据被发现前,我们建议用户先将热钱包代币转移到硬件钱包或知名交易所等相对安全的位置,等待事件分析结果。[2022/8/3 2:55:22]

0x7B5A2F7cd1cc4eEf1a75d473e1210509C55265d8

慢雾:跨链互操作协议Nomad桥攻击事件简析:金色财经消息,据慢雾区消息,跨链互操作协议Nomad桥遭受黑客攻击,导致资金被非预期的取出。慢雾安全团队分析如下:

1. 在Nomad的Replica合约中,用户可以通过send函数发起跨链交易,并在目标链上通过process函数进行执行。在进行process操作时会通过acceptableRoot检查用户提交的消息必须属于是可接受的根,其会在prove中被设置。因此用户必须提交有效的消息才可进行操作。

2. 项目方在进行Replica合约部署初始化时,先将可信根设置为0,随后又通过update函数对可信根设置为正常非0数据。Replica合约中会通过confirmAt映射保存可信根开始生效的时间以便在acceptableRoot中检查消息根是否有效。但在update新根时却并未将旧的根的confirmAt设置为0,这将导致虽然合约中可信根改变了但旧的根仍然在生效状态。

3. 因此攻击者可以直接构造任意消息,由于未经过prove因此此消息映射返回的根是0,而项目方由于在初始化时将0设置为可信根且其并未随着可信根的修改而失效,导致了攻击者任意构造的消息可以正常执行,从而窃取Nomad桥的资产。

综上,本次攻击是由于Nomad桥Replica合约在初始化时可信根被设置为0x0,且在进行可信根修改时并未将旧根失效,导致了攻击可以构造任意消息对桥进行资金窃取。[2022/8/2 2:52:59]

0xc45876C90530cF0EE936c93FDc8991534F8A6962

声音 | 慢雾:ETC 51%双花攻击所得的所有ETC已归还完毕:据慢雾区消息,ETC 51%攻击后续:继Gate.io宣称攻击者归还了价值10万美金的ETC后,另一家被成功攻击的交易所Yobit近日也宣称收到了攻击者归还的122735 枚 ETC。根据慢雾威胁情报系统的深度关联分析发现:攻击者于UTC时间2019年1月10日11点多完成了攻击所获的所有ETC的归还工作,至此,持续近一周的 ETC 51% 阴云已散。[2019/1/16]

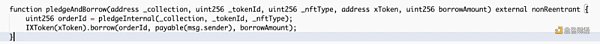

1.攻击者通过 XNFT 合约中的 pledgeAndBorrow 函数来进行抵押 NFT 并借出 xToken。

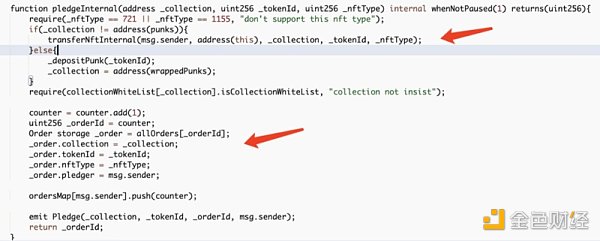

在 pledgeInternal 函数中转入 NFT 并生成订单:

2. 接着调用 withdrawNFT 函数提取出质押的 NFT,其中首先判断该订单是否被清算状态,如果不是则判断该订单的状态是否为 NFT 还未被提取且借款金额为 0(无负债),如果通过即可提取抵押的 NFT。

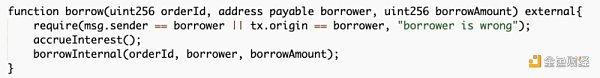

3. 以上为攻击前生成订单的准备操作,接着攻击者开始利用生成的订单直接调用 xToken 合约中的 borrow 函数进行借款。

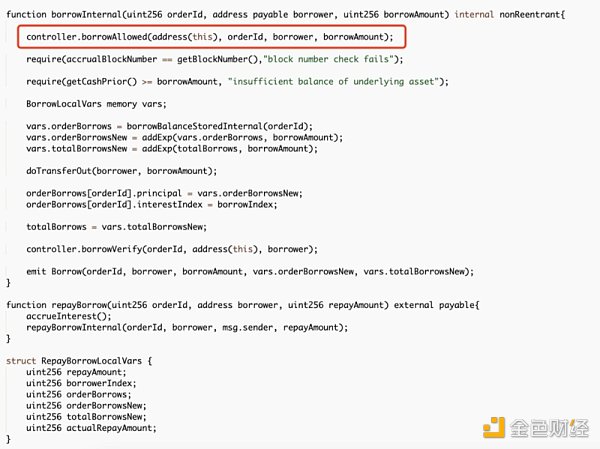

在 borrowInternal 函数中,会外部调用 controller 合约中的 borrowAllowed 函数来判断是否可以借款。

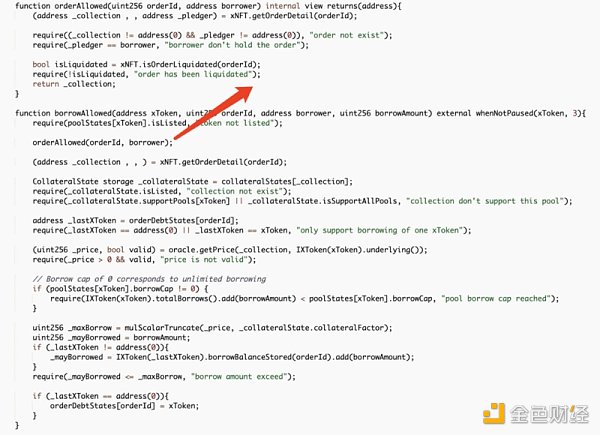

可以看到在 borrowAllowed 函数会调用 orderAllowed 函数进行订单相关信息的判断,但是在这两个函数中均没有进行 _order.isWithdraw 状态的判断。因此攻击者可以利用之前生成的订单(订单里的抵押的 NFT 已经被提走)来调用 XToken 的 borrow 函数来借款,而因为抵押的 NFT 在之前已经被提出,故攻击者可以不用还款来实现获利。

此处仅展示其中一笔攻击交易的细节,其余攻击交易的手法均一致,不再赘述。

攻击前准备——生成订单的交易:

0x61a6a8936afab47a3f2750e1ea40ac63430a01dd4f53a933e1c25e737dd32b2f

1. 首先攻击者将 NFT 转入攻击合约并进行授权,接着调用 xNFT 合约中的 pledgeAndBorrow 函数在进行抵押 NFT 生成订单并借款的操作,此处需要注意一点是该函数可以控制传入的 xToken,攻击者传入了自己构造的 xToken 合约地址,并且让借款数量为 0,目的是为了满足后续能成功提出 NFT 时的不被清算且负债为 0 的条件。

2. 攻击者紧接着调用 withdrawNFT 函数来进行提取抵押的 NFT:

正式攻击交易:

0x51cbfd46f21afb44da4fa971f220bd28a14530e1d5da5009cfbdfee012e57e35

攻击者调用 xToken 合约的 borrow 函数,传入之前生成的订单的 orderID,重复了该操作 22 次(orderID: 45 - 66),而因为 NFT 在准备阶段已经提走,估计无需还款以此来获利。

本次漏洞的核心在于借款的时候,没有进行订单中 NFT 是否被提走的状态的判断,导致攻击者可以在把 NFT 提走之后再利用之前生成的订单来借款而无需还款,以此来获利。针对此类漏洞,慢雾安全团队建议在进行借款操作时应做好订单状态中是否已经提走抵押品的判断,避免再次出现此类问题。

1.金色观察 | eBay、Uniswap纷纷收购NFT平台意味着啥牛市中,公司收购是为了加快增长;然而在熊市中,公司收购是为重整其业务,从而更好地经受住时代的考验.

1900/1/1 0:00:001.DeFi代币总市值:366.08亿美元 DeFi总市值 数据来源:coingecko2.过去24小时去中心化交易所的交易量:40.89亿美元 过去24小时去中心化交易所的交易量 数据来源:coingecko3.

1900/1/1 0:00:00最近,像Solana和BNB Chain这样流行的一层网络由于同时运行着DeFi协议、NFT市场和Web3游戏而导致网络宕机。同样,以太坊也因网络拥堵和困扰其网络的昂贵Gas费而饱受批评.

1900/1/1 0:00:00Twitter的创始人Jack Dorsey公开称:“Web3的VC们可以洗洗睡了”。“有的投资人炒币都财富自由了。”李琼告诉融资中国。在币圈,有大批投资人信徒。他们通过提早发现机会,已经率先赚了一大笔.

1900/1/1 0:00:00作者:陈玄,Ethereum中文社区首席技术顾问最近元宇宙的热度似乎下来了,但我们回头看,【元宇宙】这个词从一开始闯入我们的生活,到它被赋予各种解释、加上各种光环——这个词似乎变得有些虚渺不定.

1900/1/1 0:00:00不到两年时间,字节跳动已豪掷数百亿元“押宝元宇宙”。最新的动作,是入局元宇宙社交。?近日有消息指,字节跳动已收购北京波粒子科技有限公司(以下简称“波粒子”),该公司关注的领域为二次元虚拟社交.

1900/1/1 0:00:00