事件背景??

5 月 25 日,推特用户?/img/2022812221702/0.jpg" />

推特原文

慢雾安全团队收到相关情报并针对此次被盗事件进行朔源分析。

我们开始在 Twitter 上搜集并分析此钓鱼事件的相关信息时,发现?/img/2022812221702/1.jpg" />

在该推特评论下用户 /img/2022812221702/2.jpg" />

5 月 25 日晚,/img/2022812221702/3.jpg" />

下面是?/img/2022812221702/4.jpg" />

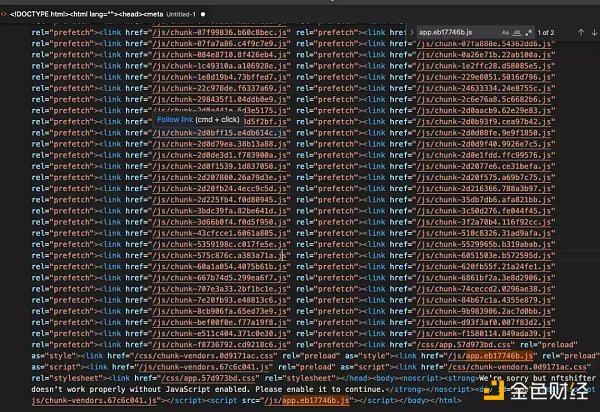

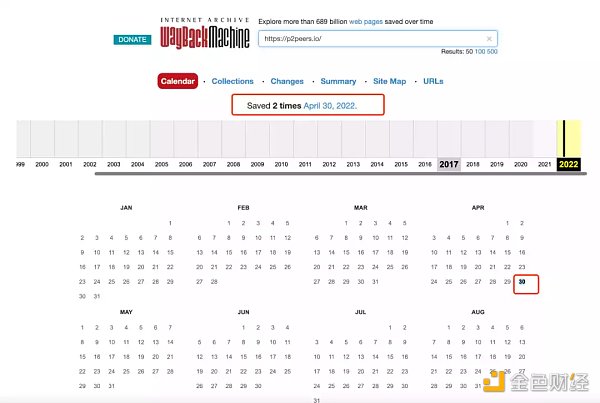

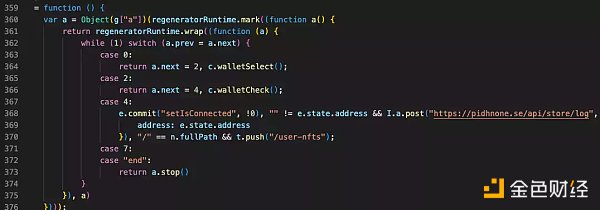

根据网页快照可以发现?https://p2peers.io/?的前端代码,其中主要的 JS 代码是「js/app.eb17746b.js」。

由于已经无法直接查看 JS 代码,利用?Cachedview?网站的快照历史记录查到在 2022 年 4 月 30 日主要的 JS 源代码。

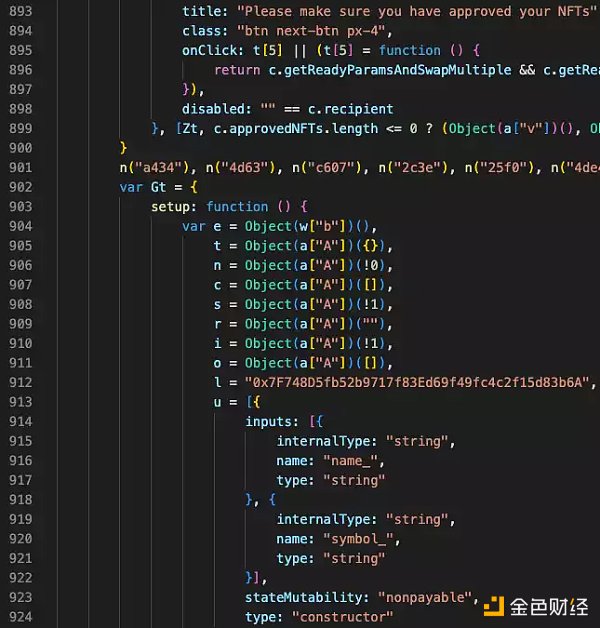

通过对 JS 的整理,我们查到了代码中涉及到的钓鱼网站信息和交易地址。

在代码 912 行发现 approve 地址:

0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

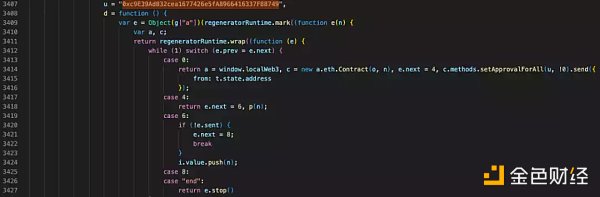

在代码 3407 行同样发现关于 approve 相关操作的地址:

0xc9E39Ad832cea1677426e5fA8966416337F88749

慢雾:Polkatrain 薅羊毛事故简析:据慢雾区消息,波卡生态IDO平台Polkatrain于今早发生事故,慢雾安全团队第一时间介入分析,并定位到了具体问题。本次出现问题的合约为Polkatrain项目的POLT_LBP合约,该合约有一个swap函数,并存在一个返佣机制,当用户通过swap函数购买PLOT代币的时候获得一定量的返佣,该笔返佣会通过合约里的_update函数调用transferFrom的形式转发送给用户。由于_update函数没有设置一个池子的最多的返佣数量,也未在返佣的时候判断总返佣金是否用完了,导致恶意的套利者可通过不断调用swap函数进行代币兑换来薅取合约的返佣奖励。慢雾安全团队提醒DApp项目方在设计AMM兑换机制的时候需充分考虑项目的业务场景及其经济模型,防止意外情况发生。[2021/4/5 19:46:39]

我们开始分析这两个地址的交易记录:

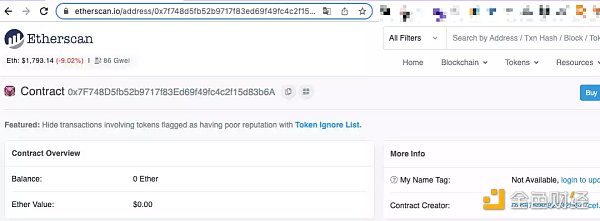

首先在 Etherscan 查询发现 0x7F7...b6A?是一个恶意合约地址:

而这个恶意合约的创建者(攻击者)是地址:

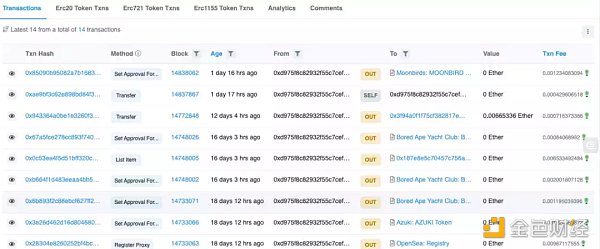

0xd975f8c82932f55c7cef51eb4247f2bea9604aa3,发现这个地址有多笔 NFT 交易记录:

我们在 NFTGO 网站进一步查看,根据该地址目前 NFT 持有情况,发现被盗 NFT 目前都停留在此地址上还没有售出,总价值约为 225,475 美元。??

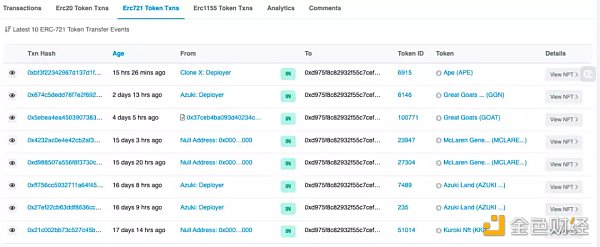

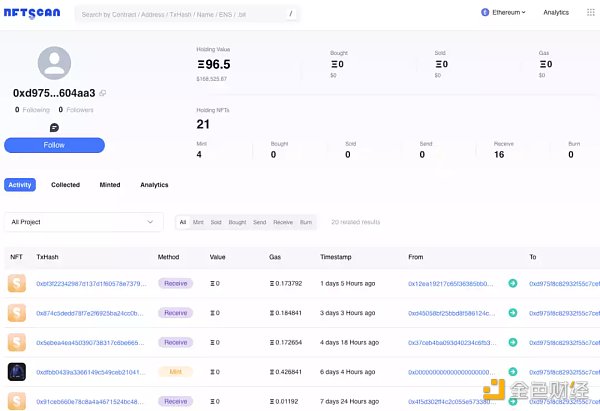

而使用 NFTSCAN 发现 NFT 数量一共是 21 个,价值 96.5 枚 ETH。??

动态 | 慢雾:巨鲸被盗2.6亿元资产,或因Blockchain.info安全体系存在缺陷:针对加密巨鲸账户(zhoujianfu)被盗价值2.6亿元的BTC和BCH,慢雾安全团队目前得到的推测如下:该大户私钥自己可以控制,他在Reddit上发了BTC签名,已验证是对的,且猜测是使用了一款很知名的去中心化钱包服务,而且这种去中心化钱包居然还需要SIM卡认证,也就是说有用户系统,可以开启基于SIM卡的短信双因素认证,猜测可能是Blockchain.info,因为它吻合这些特征,且历史上慢雾安全团队就收到几起Blockchain.info用户被盗币的威胁情报,Blockchain.info的安全体系做得并不足够好。目前慢雾正在积极跟进更多细节,包括与该大户直接联系以及尽力提供可能需求的帮助。[2020/2/22]

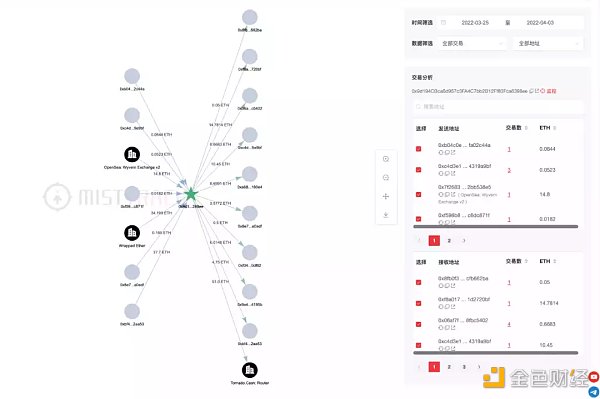

继续使用 MistTrack 分析攻击者地址交易历史:??

可以发现该地址的 ETH 交易次数并不多只有 12 次,余额只有 0.0615 枚 ETH。??

0xc9E39Ad832cea1677426e5fA8966416337F88749 也是合约地址,合约创建者是 0x6035B92fd5102b6113fE90247763e0ac22bfEF63,这个地址在 /img/2022812221702/17.jpg" />

使用?MistTrack 发现这个地址余额同样不多,入账有 21 笔而出账有?97 笔,其中已转出共?106.2 枚?ETH。??

查看入账和出账信息,可以发现多笔转到 Tornado.Cash,说明黑客已经通过各种手法将盗来的币进行来转移。

声音 | 慢雾:EOS假充值红色预警后续:慢雾安全团队今早发布了 EOS 假充值红色预警后,联合 EOSPark 的大数据分析系统持续跟踪和分析发现:从昨日开始,存在十几个帐号利用这类攻击技巧对数字货币交易所、钱包等平台进行持续性攻击,并有被真实攻击情况。慢雾安全团队在此建议各大交易所、钱包、DApp 做好相关防御措施,严格校验发送给自己的转账交易在不可逆的状态下确认交易的执行状态是否为 executed。除此之外,确保以下几点防止其他类型的“假充值”攻击: 1. 判断 action 是否为 transfer 2. 判断合约账号是否为 eosio.token 或其它 token 的官方合约 3. 判断代币名称及精度 4. 判断金额 5. 判断 to 是否是自己平台的充币账号。[2019/3/12]

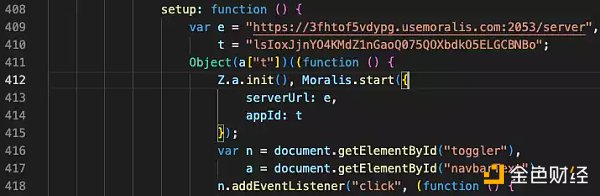

我们在 JS 代码 409 行发现使用到了域名为 usemoralis.com 的服务接口:

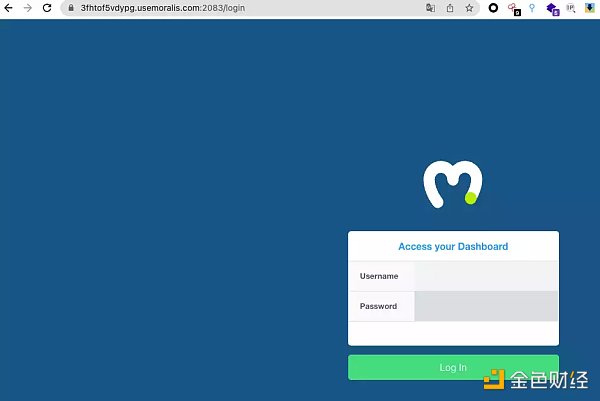

其中 2053 端口是 API 地址,而 2083 端口则是后台登录地址。??

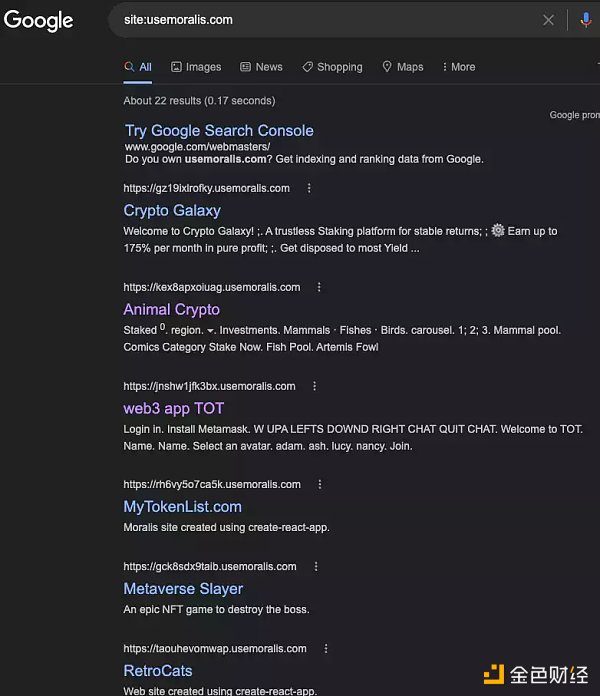

通过查询发现 usemoralis.com 这个域名上有大量 NFT 相关网站,其中不少是属于钓鱼网站。

通过谷歌搜索发现不少 NFT 的站点,并发现多个子域信息。

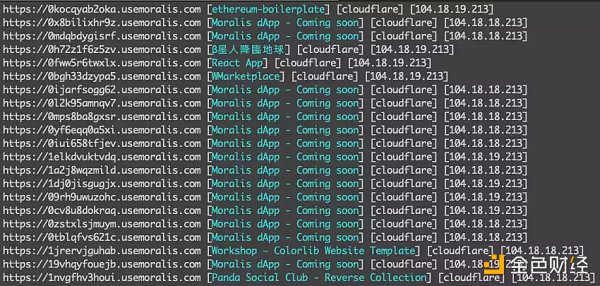

于是我们遍历和查询 usemoralis.com 的子域名,发现共存在 3 千多个相关子域站点部署在 cloudflare 上。??

进一步了解我们发现这些站点都是来自 moralis 提供的服务:??

moralis 是一个专门提供针对 Web3 开发和构建 DApps 的服务。??

我们发现注册后就可以得到接口地址和一个管理后台,这使得制作钓鱼网站作恶成本变得非常低。

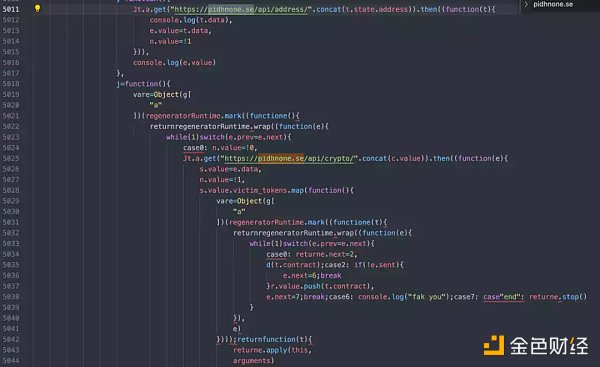

继续分析 JS 代码,在 368 行发现有将受害者地址提交到网站域名为 pidhnone.se 的接口。

经过统计,域名为 pidhnone.se 的接口有:

· https://pidhnone.se/api/store/log

· https://pidhnone.se/api/self-spoof/

· https://pidhnone.se/api/address/

· https://pidhnone.se/api/crypto/

进一步分析发现 https://pidhnone.se/login 其实是黑客操作的控制后台,用来管理资产等信息。

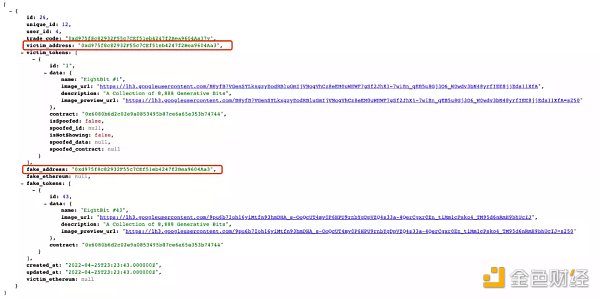

根据后台地址的接口拼接上地址,可以看到攻击地址和受害者的地址。??

后台还存留关于图片信息和相关接口操作说明文字,可以看出来是非常明显的网站操作说明。??

我们分析后台里面涉及的信息,如图片:

https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8

https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6

https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042

https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30

https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7d

https://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234

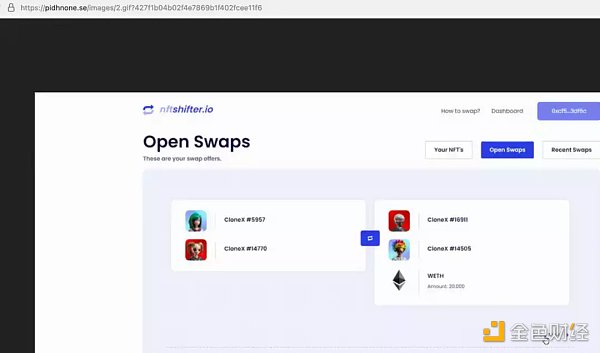

这里面涉及黑客历史使用过的的钓鱼网站信息,如 nftshifter.io:??

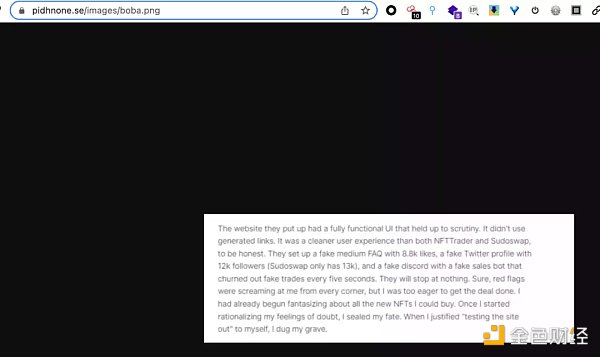

以 nftshifter.io 这个钓鱼网站为例:??

在 Twitter 上查找相关记录可以看到 2022 年 3 月 25 日有受害者访问过该钓鱼网站并公布出来。??

使用相同的方式分析? nftshifter.io:??

得到?JS?源代码并进行分析:??

可以发现同样也是采用 moralis 的服务和 https://pidhnone.se/ 这个后台进行控制。

其中相关的恶意地址:

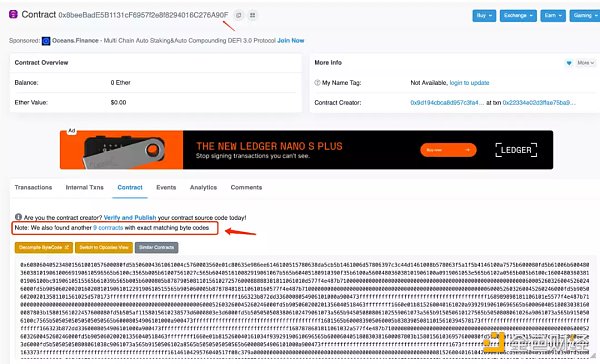

钓鱼者合约:

0x8beebade5b1131cf6957f2e8f8294016c276a90f

合约创建者:

0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee

创建合约时间:

Mar-24-2022 09:05:33 PM +UTC?

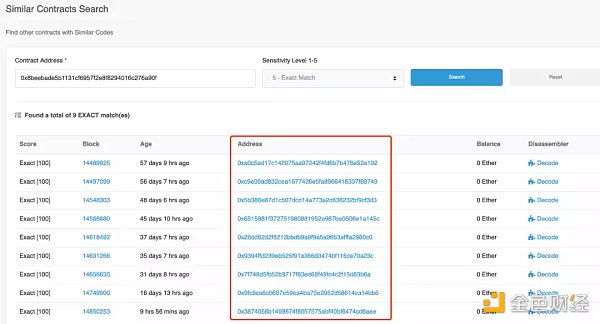

同时我们发现与这个攻击者相同的恶意合约代码有 9 个:??

随机看一个恶意合约 0xc9E...749,创建者地址为

0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

相同的手法,都已经洗币。每个恶意合约上都已经有受害者的记录,此处不一一分析。

我们再来看下受害者时间:??

刚好是在攻击者创建恶意钓鱼之后,有用户上当受。

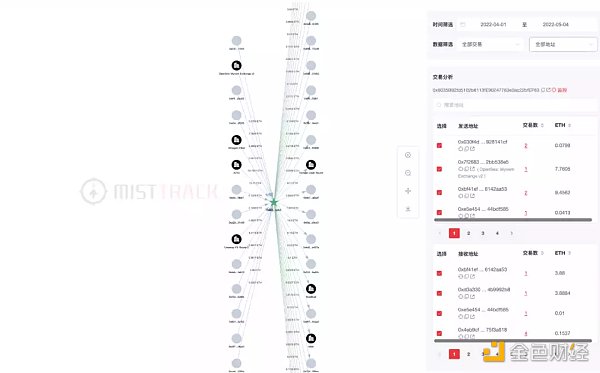

攻击者已将 NFT 售出,变卖为 ETH,我们使用 MistTrack 分析攻击者地址

0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

可以看到 51 ETH 已经转入 Tornado.Cash 洗币。同时,目前?Twitter 上攻击者的账户?@nftshifter_io?已经被冻结无法查看。

可以确认的是,攻击一直在发生,而且有成熟的产业链。截止到发文前黑客地址仍有新的 NFT 入账和交易进行。黑客进行钓鱼攻击往往已成规模化批量化,制作一个钓鱼模版就可以批量复制出大量不同 NFT 项目的钓鱼网站。当作恶成本变得非常低的时候,更需要普通用户提高警惕,加强安全意识,时刻保持怀疑,避免成为下一个受害者。

来源:慢雾科技

作者:山哥&耀,慢雾安全团队

“文物的价值不仅在于观赏和收藏。把古董文物数字化,以更多的不同形式让这些承载着文化历史价值的老物件一直活下去,拥有永恒的DNA。”敦煌研究院天猫旗舰店运营总监王羽说.

1900/1/1 0:00:00浩瀚星海,广袤无垠 在雷欧星球的海尔兄弟 为大家精心准备了一份520“惊喜”????? 首套限量版数字藏品 “永不消失的爱” 寓意着为全世界最重要的TA而生 让爱更有仪式感 独特的方式让表达爱意变得直接深刻在这个与爱尽情碰撞的日子海尔.

1900/1/1 0:00:00元宇宙营销的机遇和挑战 机遇:利用虚拟空间优势创造更多新型的消费体验 挑战:如何能创造实际价值,促进真实的购买行为 ——丁肇辰教授 北京服装学院艺术设计学院新媒体系主任5月,中国品牌元宇宙营销爆赞榜和报告即将发布.

1900/1/1 0:00:00请记住,整个 DeFi / 加密都是有风险的,本文不是财务建议,仅用于学习和总结。UST 脱锚的“死亡螺旋”近日,整个 Terra 生态系统受到重创,UST 与1美元的锚定出现历史性的崩溃, LUNA 代币也跌至年初至今的低点.

1900/1/1 0:00:00EVM 等效性范式将开启以太坊下一阶段的增长。DeFi Summer 2020 使以太坊的规模达到了极限。从那时起,EVM 的网络效应已经分裂成许多不同的方向。为了扩大规模,新的 L1 甚至许多 L2 都脱离了 EVM 标准.

1900/1/1 0:00:00近日,币圈人士都被一个消息震惊了:资产管理巨头富达公司将允许投资者在其401(K)退休储蓄账户中存入比特币。从表面上看,这是个人接触此类新兴资产的一个简单途径,从纳税的角度来看是利好。但是,在你投资前仍需考虑一些重要因素.

1900/1/1 0:00:00