10月27日,成立于2020年的TeamFinance在官方Twitter发声,该协议管理资金在由Uniswapv2迁移至v3的过程中遭到黑客攻击,损失达1450万美元。

在事件发生后的第一时间,欧科云链链上卫士团队凭借超200TB的链上数据量储备,快速对黑客地址进行数据追踪、手法解析,并及时通过官方渠道反馈TeamFinance分析结果,避免链上损失态势进一步扩大。

TeamFinance安全事件复盘

据悉,此次攻击最早发生于2022年10月27日07:22:35,黑客通过创建攻击合约并创建一个攻击token,随后通过执行攻击合约进行lockToken调用,并于08:29:23执行合约并发起攻击交易。

集中流动性协议Teahouse Finance宣布完成500万美元融资,Pantera Capital等参投:4月25日消息,集中流动性协议 Teahouse Finance 在 4 月 24 日宣布获得新一轮由大东南亚 (GSEA) 创投加速器 AppWorks 领投的 200 万美元融资,加上此前 2021 年由 Pantera Capital、NGC Ventures、Perpetual Protocol 等参投的一轮融资,目前 Teahouse Finance 已完成 500 万美元融资。[2023/4/25 14:25:09]

Beosin:EthTeamFinance项目遭受到了漏洞攻击事件简析:据Beosin EagleEye 安全预警与监控平台检测显示,ETH链上的EthTeamFinance项目遭受漏洞攻击,攻击合约0xCFF07C4e6aa9E2fEc04DAaF5f41d1b10f3adAdF4通过LockToken合约的migrate函数没有正确验证_id和params的漏洞,将WTH,CAW,USDC,TSUKA代币从V2流动性池非法升级到V3流动性池,并且通过sqrtPriceX96打乱V3流动池的Initialize的价格,从而获取大量refund套利。共计套利了约1300多万美元。[2022/10/27 11:49:12]

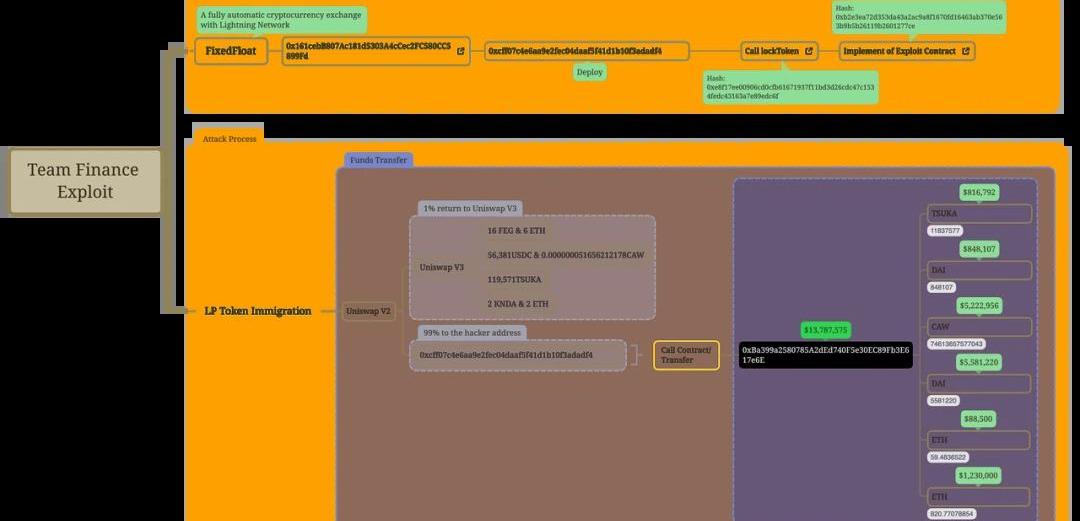

据链上卫士安全团队分析,此次受到攻击的项目方UniswapV2池子有CAW、TSUKA、KNDX、FEG。

依托于区块链链上数据可溯源、不可篡改的特性,链上卫士团队将链上追踪结果以图表的方式展现,通过黑客资金流向图,用户可清晰地了解黑客盗取资金后的动态。

AmazingTeam完成一次大规模销毁:据官方消息,ADOGE治理代币AmazingTeam,其开发团队被“股东信任欺诈”,现在完成了一次大规模的销毁,总计销毁3.3万枚代币,代币总量10万枚,价值800万人民币。[2022/8/2 2:54:01]

TeamFinance黑客手法复盘

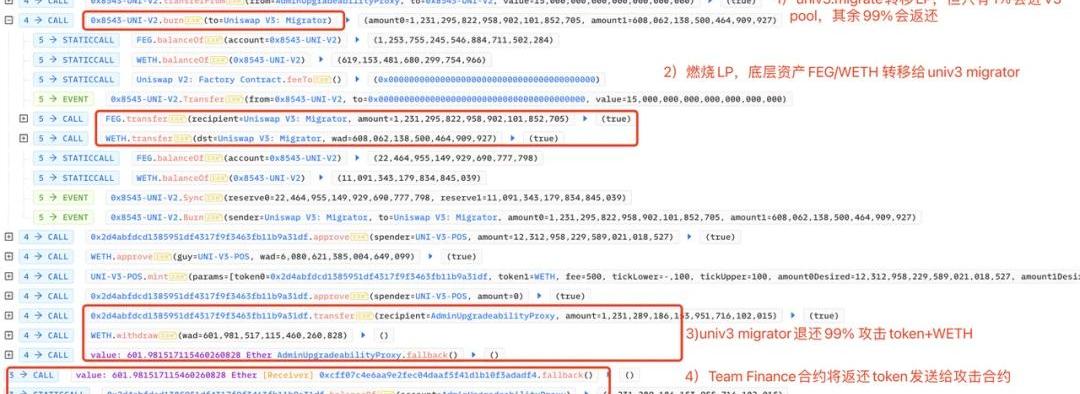

攻击交易整体流程:

Epic War宣布Icetea Labs成为其战略投资者:1月18日,官方消息,RPG链游Epic War宣布咨询和孵化公司Icetea Labs成为其战略投资者。[2022/1/18 8:55:59]

#Step1:

攻击者通过TeamFinance的Proxy合约输入攻击参数:

准备盗取资金的对象:即需要迁移的币对FEG-WETH

而取回的币对却是黑客创建的无价值的token0:0x2d4abfdcd1385951df4317f9f3463fb11b9a31df和有价值的token1:WETH

两者的不一致,是导致该合约被攻击的根本原因!

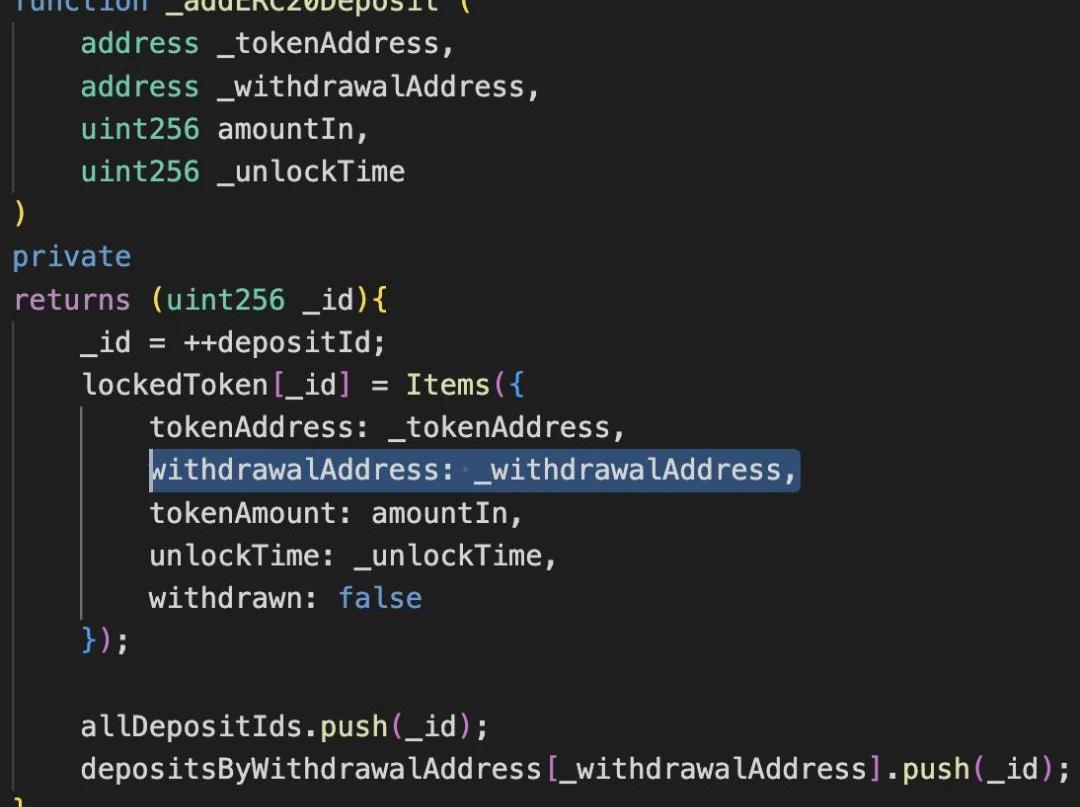

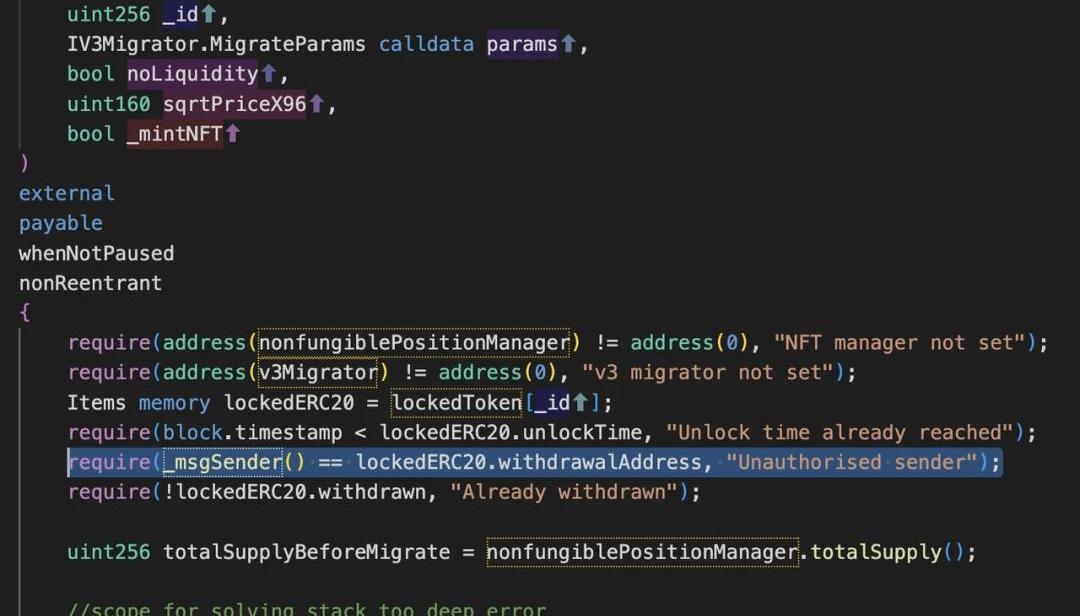

在这一步中,黑客首先通过lockToken锁仓攻击token,lockedToken变量会记录锁仓详细信息,其中关键字段为withdrawAddress,该字段存在可以满足后续migrate的权限判断。

动态 | Coinbase收购Neutrino引争议 宣布解雇Hacking Team前员工:据CoinDesk消息,3月4日,Coinbase首席执行官Brian Armstrong发布博文称,Coinbase和Neutrino决定解雇曾在Hacking Team的IT初创公司工作过的员工,无论他们目前是否与这家初创公司有任何联系。此前2月27日消息,Coinbase于2月19日收购了区块链分析初创公司Neutrino,但由于几位主要领导人都曾在间谍软件情报公司Hacking Team担任过要职,引起了争议,随后Coinbase回应称已做相应审查不为黑客行为辩护。[2019/3/5]

#Step2:

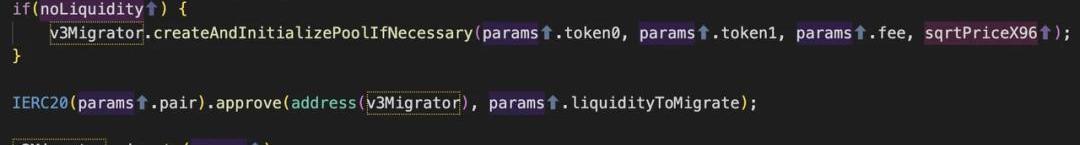

由于上述LP和输入参数的token不匹配,且noLiquidity参数为true,所以会在UniswapV3中创建一个token0和WETH的流动性池。

#Step3:

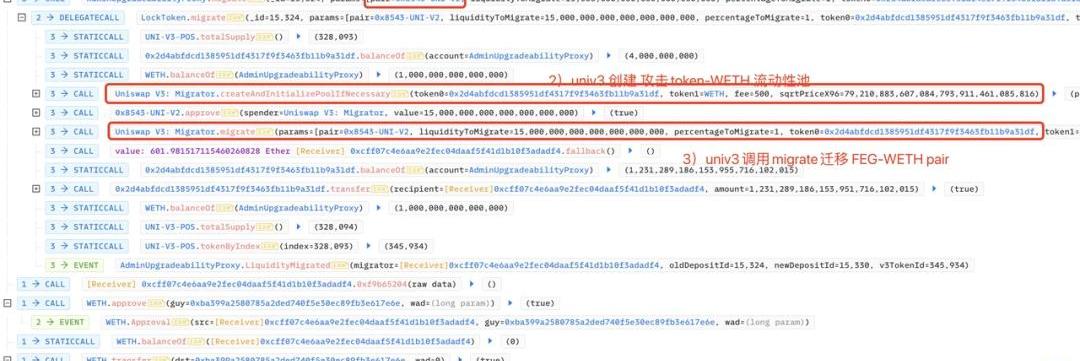

UniswapV3调用v3Migrator.migrate方法,迁移FEG-WETH流动性对。

在这一步中,UniswapV3Migrator合约在接收到TeamFinance中传入的参数,会迁移UniswapV2的LP,燃烧LP,获取底层资产$FEG和$WETH,根据转换参数只有1%进入V3pool,其余99%退还给发送合约,TeamFinance将返回到token发送给攻击合约。

Step3步骤拆解:

黑客调用TeamFinance得合约进行LP迁移,利用Step1中准备好的withdrawAddress和msgSender吻合,通过权限检查。

由于TeamFinance的迁移逻辑没有检验交易id与migrateparams的相关关系,黑客通过上面校验后,真正迁移的是黑客输入的params参数。

该参数指定的migrate为与黑客锁仓token无任何关系的FEG-WETH交易对,且迁移数量为TeamFinance持有的全部LP,但参数指定只migrate1%。

#Step4:

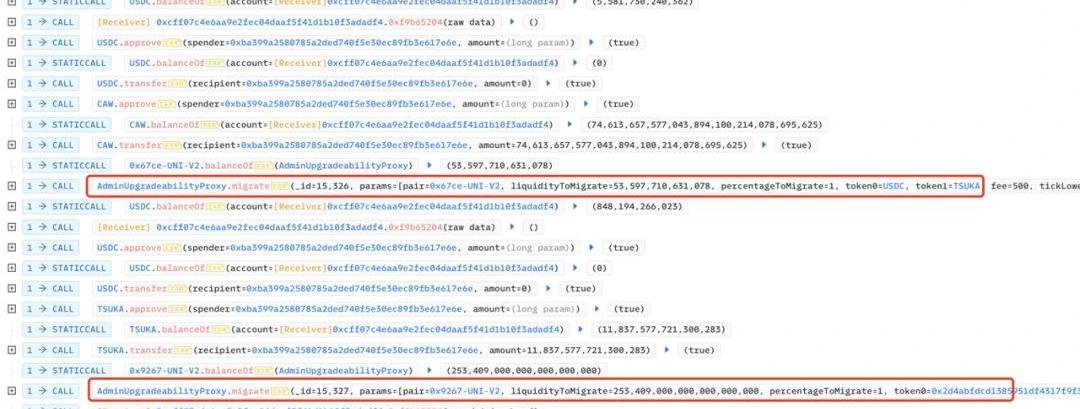

此外,相同手法对其它3个流动性池进行了攻击:

TeamFinance事件总结

截至发稿前,黑客已返还涉事的四种Token以及$ETH和USDC到相关项目方,共计约1340万美元。

此次攻击事件,漏洞的本质原因是对输入参数的校验逻辑有问题。黑客通过锁仓毫无价值的token,获取了调用migrate接口的权限。进一步调用UniswapV3的migrate的参数,完全由黑客输入,导致可以从其合约内迁移其他LP资产,结合UniswapV3的migrate处理是首先燃烧所有LP资产,再按照输入的percentage进行迁移,并返还剩余资产,使得黑客可以通过只迁移1%资产,从而窃取剩余99%的资产。

总而言之链上安全无小事,欧科云链再次提醒:重要函数的参数校验要仔细。建议在项目上线前,选择类似链上卫士的专业安全审计团队进行全方位审计筛查,最大化规避项目上线后的安全风险。

标签:TEATEAMFINANCSteam ExchangeSTEAMXPERI FinanceBeyond Finance

加密资产市场总市值从最高峰的3万亿美金,跌落至当下的不足1万亿美金,熊市已经持续了近一年。在这样一个全球开放的新型市场里,crypto的强周期性再次显现:当资产泡沫偏离其技术基本面时,就会进行新一轮的回调.

1900/1/1 0:00:00据最新消息,顶级加密数据研究机构Messari于日前发布了USDD第三季度调研报告。报告显示,第三季度,持有USDD的钱包数量增长5倍,USDD累计交易量超62亿美金.

1900/1/1 0:00:00Oct.2022,VincyDataSource:FootprintAnalytics-ExploreNFTCollectionsinFootprint元数据通常描述为”数据的数据”,用于提供某种资源的有关信息的结构化数据.

1900/1/1 0:00:001.前言 随着行情逐渐的好转,十月各类攻击事件也突增并且涉及金额相当巨大,令人瞠目结舌。据知道创宇区块链安全实验室数据显示:该月发生的安全事件超53起,总损失高达超8.5亿美元.

1900/1/1 0:00:00各位朋友,欢迎来到SignalPlus每日晨报。SignalPlus晨报每天为各位更新宏观市场信息,并分享我们对宏观趋势的观察和看法。欢迎追踪订阅,与我们一起关注最新的市场动态.

1900/1/1 0:00:00Chainlink权益质押机制是Chainlink2.0经济学计划的一部分,为用户提供了加密经济安全机制。质押者可以将LINK通证放入智能合约,为预言机服务的性能提供保障.

1900/1/1 0:00:00