背景概述

看了一个关于学习 solidity 的站(https://solidity-by-example.org),里面讲了关于 solidity 智能合约的很多漏洞,考虑到现在针对智能合约的攻击事件频频发生,不法分子盗取的加密资产越来越多,我就想写一些与智能合约安全审计相关的文章给想了解智能合约安全审计的入门者阅读,让一些对智能合约安全审计感兴趣的初学者可以学到如何识别一些常见的漏洞和如何利用这些漏洞去做什么事情。这次我们就一起先看一个很经典的漏洞 —— 重入漏洞。

前置知识

重入漏洞相信大家都有所耳闻了,那么什么是重入漏洞呢?

以太坊智能合约的特点之一是合约之间可以进行相互间的外部调用。同时,以太坊的转账不仅仅局限于外部账户,合约账户同样可以拥有以太并进行转账等操作,且合约在接收以太的时候会触发 fallback 函数执行相应的逻辑,这是一种隐藏的外部调用。

数据:智能合约中的LINK供应量比例刷新两年高点:Glassnode数据显示,智能合约中的LINK供应量比例已达到51.282%,刷新两年高点。[2020/7/5]

我们先给重入漏洞下个定义:可以认为合约中所有的外部调用都是不安全的,都有可能存在重入漏洞。例如:如果外部调用的目标是一个攻击者可以控制的恶意的合约,那么当被攻击的合约在调用恶意合约的时候攻击者可以执行恶意的逻辑然后再重新进入到被攻击合约的内部,通过这样的方式来发起一笔非预期的外部调用,从而影响被攻击合约正常的执行逻辑。

漏洞示例

好了,看完上面的前置知识我相信大家对重入漏洞都有了一个大致的了解,那么在真实的环境中开发者写出什么样的代码会出现重入漏洞呢,下面我们来看一个比较典型的有重入漏洞的代码:

漏洞分析

动态 | 智能合约即服务平台Simba Chain完成150万美元种子轮融资:基于云的智能合约即服务(SCaaS)平台Simba Chain平台宣布已完成150万美元种子轮融资。参与本轮融资的投资机构包括有圣母大学的Pit Road基金、Elevate Ventures、First Source资本以及数位天使投资人。(Finsmes)[2020/1/13]

看到这里大家可能会有疑惑了,上面的代码就是个普通的充提币的合约,凭什么说他有重入攻击呢?我们来看这个合约的 withdraw 函数,这个函数中的转账操作有一个外部调用(msg.sender.call{value: bal}),所以我们就可以认为这个合约是可能有重入漏洞的,但是具体能否产生危害还需要更深入的分析:

1. 所有的外部调用都是不安全的且合约在接收以太的时候会触发 fallback 函数执行相应的逻辑,这是一种隐藏的外部调用,这种隐藏的外部调用是否会造成危害呢?

动态 | 以太坊区块链仍是现有最强大的智能合约平台:达令智库发布《以太坊2.0:从君士坦丁堡通往宁静的道路》研报。报告称,在君士坦丁堡硬分叉之后,新的ETH供应总量将从20300 ETH/天减少到13400/天,从每年740万ETH减少到490万。按照更改的奖励机制持续运行一段时间后,以太坊的通货膨胀率将从7.7%下降到4.8%。报告还称,以太坊仍然有着较高的网络使用率与活跃开发者,以太坊区块链仍是现有最强大的智能合约平台,市值前100的区块链项目中,绝大多数都基于以太坊网络搭建。[2019/1/14]

2. 我们可以看到在 withdraw 函数中是先执行外部调用进行转账后才将账户余额清零的,那我们可不可以在转账外部调用的时候构造一个恶意的逻辑合约在合约执行 balance[msg.sender]=0 之前一直循环调用 withdraw 函数一直提币从而将合约账户清空呢?

金色财经现场报道 中国信息通信研究院高级工程师:智能合约并不安全:金色财经现场报道,在2018大数据产业峰会上,中国信息通信研究院高级工程师卿苏德表示,新加坡和英国研究院发布的研究报告《Finding The Greedy,Prodigal,and Suicidal Contacts at Scale》中,包含440万个以太币的34000多份以太坊智能合约存在漏洞,2365个属于著名项目;要么无限期锁定资金或者随意暴露给用户,要么可以被任何人杀死。[2018/4/19]

下面我们看看攻击者编写的攻击合约中的攻击手法是否与我们的漏洞分析相同:

攻击合约

我们看到 EtherStore 合约是一个充提合约,我们可以在其中充提以太。下面我们将利用攻击合约将 EtherStore 合约中用户的余额清零的:

这里我们将引用三个角色,分别为:

用户:Alice,Bob

攻击者:Eve

1. 部署 EtherStore 合约;

2. 用户 1(Alice)和用户 2(Bob)都分别将 1 个以太币充值到 EtherStore 合约中;

3. 攻击者 Eve 部署 Attack 合约时传入 EtherStore 合约的地址;

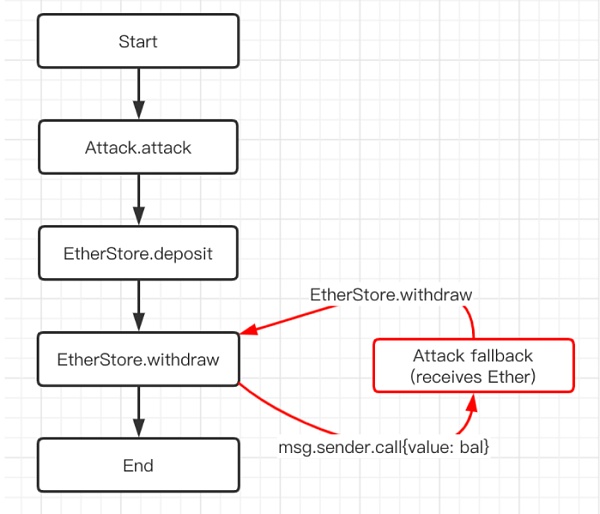

4. 攻击者 Eve 调用 Attack.attack 函数,Attack.attack 又调用 EtherStore.deposit 函数,充值 1 个以太币到 EtherStore 合约中,此时 EtherStore 合约中共有 3 个以太,分别为 Alice、Bob 的 2 个以太和攻击者 Eve 刚刚充值进去的 1 个以太。然后 Attack.attack 又调用 EtherStore.withdraw 函数将自己刚刚充值的以太取出,此时 EtherStore 合约中就只剩下 Alice、Bob 的 2 个以太了;

5. 当 Attack.attack 调用 EtherStore.withdraw 提取了先前 Eve 充值的 1 个以太时会触发 Attack.fallback 函数。这时只要 EtherStore 合约中的以太大于或等于 1 Attack.fallback 就会一直调用 EtherStore.withdraw 函数将 EtherStore 合约中的以太提取到 Attack 合约中,直到 EtherStore 合约中的以太小于 1 。这样攻击者 Eve 会得到 EtherStore 合约中剩下的 2 个以太币(Alice、Bob 充值的两枚以太币)。

下面是攻击者的函数调用流程图:

修复建议

看了上面的攻击手法相信大家对重入漏洞都会有一个自己的认知,但是只会攻击可不行,我们的目的是为了防御,那么作为开发人员如何避免写出漏洞代码还有作为审计人员如何快速发现问题代码呢,下面我们就以这两个身份来分析如何防御重入漏洞和如何在代码中快速找出重入漏洞:

(1)作为开发人员

站在开发者的角度我们需要做的是写好代码,避免重入漏洞的产生。

1. 写代码时需要遵循先判断,后写入变量在进行外部调用的编码规范(Checks-Effects-Interactions);

2. 加入防重入锁。

下面是一个防重入锁的代码示例:

(2)作为审计人员

作为审计人员我们需要关注的是重入漏洞的特征:所有涉及到外部合约调用的代码位置都是不安全的。这样在审计过程中需要重点关注外部调用,然后推演外部调用可能产生的危害,这样就能判断这个地方是否会因为重入点而产生危害。

标签:ETHTHERSTSTOREthersocialThe Nature TokenSuperStepStorage area network anywhere

11月28日,SocialFi 项目 Monaco Planet 测试版一经上线,便引爆加密社群.

1900/1/1 0:00:00假设你可以购买特斯拉公司的股份并将其发送给上海的朋友,就像发送电子邮件一样容易。或者想象押注拜登总统任期结束时的通货膨胀率,?如果你是对的,将获得比特币回报.

1900/1/1 0:00:00资产管理公司Bitwise发布了一份题为《去中心化金融(DeFi):专业投资者入门》的报告。报告指出,尽管数字技术重塑了许多行业,但并未重塑金融.

1900/1/1 0:00:00无论是开发DeFi协议还是其他的智能合约应用,在上线到区块链主网前都需要考虑到许多安全因素。很多团队在审核代码时只关注Solidity相关的陷阱,但要确保dApp的安全性足够支撑上线主网,通常还有很多工作要做.

1900/1/1 0:00:00随着DeFi 2.0的推出,新一代的货币乐高正在其前身的基础上建立,以使去中心化的金融环境对其参与者更加有效、友好和有用。货币乐高继续堆积--每一个额外的方块都为DeFi生态系统带来新的价值和机会.

1900/1/1 0:00:00DAO——Decentralized Autonomous Organization。短期的分散自律组织,经常在cryptocurrency空间使用,但并不总是被广泛理解的术语.

1900/1/1 0:00:00