最近这段时间,黑客组织在各大媒体频繁刷脸,似乎预示着不久的将来,可能有大事发生。

就在前两天,有人以国际黑客组织“匿名者”的身份发布了一个视频,公开指责国际带单一哥马斯克不顾工薪阶层的死活,搅乱虚拟货币的市场,并放出狠话,要收拾老马,让他等着瞧。

黑客的这一波操作很拉拢人心呀,似乎让人觉得,这是一个很有正义感的组织,盗亦有道。

然而真实情况并非如此,这个组织曾经为了利益攻破了我国50多个官方网站,盗走了很多重要数据,甚至还公然支持香 港 占 中活动。

说白了,一切都是为了他们自身的利益,虚拟货币市场行情不好,会严重影响到他们恰饭,毕竟最近几年,黑客们特别喜欢在币圈捞钱,币圈对他们来说,安全防御等级很低,就相当于没锁门的金库,甚至有时候连守金库大门的保安都没有,那财富就是一车一车往外运的。

据不完全统计,仅仅2021年上半年,黑客们在币圈就至少将10亿美金收入囊中,大概那些捞到钱的黑客们,已经满口金牙了。

事实上,黑客们不仅在币圈如鱼得水,他们还把实体产业也搅得天翻地覆。

就在6月2日,一个黑客组织攻击了全球最大的肉类供应商JBS,直接导致部分工厂停业,这事情还上了华尔街日报的头版,可见事态之大。

据6月10日的最新消息,JBS方面顶不住压力,最终还是给黑客支付了1100万美元的比特币赎金 。

安全团队:Ankr协议疑似遭攻击,黑客已成功提取超500万USDC:12月2日消息,派盾监测显示,Ankr协议疑似遭攻击,黑客mint约20Ta BNBc并将其通过Pancake Swap卖出,导致aBNBc价格暴跌。目前黑客已成功提取超500万USDC。[2022/12/2 21:17:29]

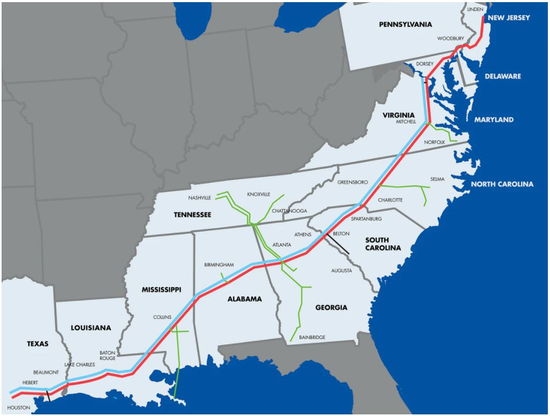

时间再往前推,就在刚刚过去的5月份,美国最大的燃油管道运营商Colonial Pipeline也遭到了黑客的攻击,黑客通过加密手段锁住了该公司核心的计算机系统并盗取了近100GB的核心数据,要知道,这可是贯穿美国中东部最大、也是最重要的油气管道,被誉为美国东部最重要的“油气大动脉”,连美国军方都是他的客户。

拜登本来正美美得休着假,一听到这个消息,马上甩掉手里的高尔夫球杆,宣布17个州和华盛顿特区进入紧急状态,以调动更多的资源解决安全威胁,缓解民众的恐慌。

这是近两年来,美国第三次宣布进入“国家紧急状态”。第一次针对的是新冠疫情,第二次针对俄罗斯带来的安全威胁和对美国大选的干预。

而为了尽快恢复输油管道的正常运转,Colonial 无奈向黑客组织支付了彼时价值约450万美元的75枚比特币作为赎金。

尽管美国司法部6月7日宣布经过FBI介入调查,已追回其中的63.7枚比特币,但我们依然无法忽视一个事实,那就是如今的黑客已经越来越猖狂,不仅仅针对美国,全球的其他国家、企业机构每时每刻都在面临来自黑客的安全威胁。

TheBlock研究员:因黑客攻击从DeFi中撤出的资金量超3.7亿美元:TheBlock研究分析师IgorIgamberdiev在其最新报告中指出,因黑客攻击从DeFi中提取出的资金量超3.7亿美元。DeFi攻击的所有根本原因可分为两种类型:仅由于项目代码中的Bug而导致的漏洞(如缺少健全性检查);由DeFi可组合性引起的Bug(如预言机误用)。最频繁的攻击发生在周末,这使得开发人员(和研究人员)很难做出回应。[2021/5/20 22:26:35]

这听上去似乎这样的黑客攻击离我们普通网民还比较远,但其实一点也不遥远,尤其是近几年来勒索攻击席卷全球的局势之下,每一台联网的电脑都可能成为黑客的下一个猎物。

不知道你还记得一个叫WannaCry的勒索病吗?

2017年5月WannaCry在全球范围内爆发,被认为是史上最严重的勒索病事件之一,波及了至少150个国家、30万名用户中招,造成损失达80亿美元,我们国内很多高校、派出所网、加油站系统都遭到了攻击,直接影响了大家的正常工作和生活。

B站600多万粉的知名UP主「机智的党妹」也曾爆料遭到过黑客的勒索病攻击。

动态 | Travelex遭勒索软件感染,黑客索要价值600万美元的比特币:1月8日消息,英国货币兑换网站Travelex在新年前夕遭到Sodinokibi勒索软件感染,被迫关闭网站系统。据悉,Sodinokibi的勒索软件团伙要求必须支付价值600万美元的比特币赎金(Bitcoinist)[2020/1/8]

这样的例子还有很多很多,其实在这些黑客攻击的背后,还隐藏着一个强大的黑色产业链。

接下来,鉴叔就给大家深入分析一下,黑客越来越猖狂的原因以及他们背后的那条黑色产业链。

黑客猖狂的背后

首先我们必须搞清楚的一点是,黑客这么不遗余力地到处攻击,为的到底是什么?

搞钱!

没错,他们的核心诉求就是钱。

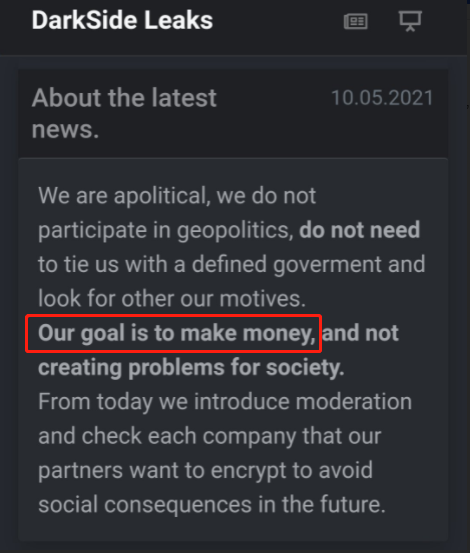

攻击美国燃油管道的黑客组织“黑暗面”就直言了,他们的行动并非性,只是“为了钱”。

“我们的目标是为了赚钱"

那搞钱得有手段吧?

在这些轰动世界的大事件中,黑客们的搞钱神器,正是勒索病。

所谓勒索病,简单来说就是黑客让你的电脑中了病之后,所有重要文件都会被自动加密,这意味着,如果你拿不到解密的密码,那么那些文件你将永远都无法正常使用了,即便打开来也只会显示为一堆乱码。黑客就伺机敲诈你,你给他打钱,他才给你解锁密码。

动态 | 已有价值近千万EOS偷跑 黑客销赃方式无规律可循:据PeckShield数字资产护航系统数据显示,“209万EOS偷跑事件”有了进一步动态,截至目前,黑客已经将总计44万个EOS分散转入火币、币安、Bitfinex、ChangeNOW交易所,价值近千万元。02月22日,PeckShield率先发现曾被ECAF冻结的账号gm3dcnqgenes出现异动,转走了209万个EOS。此后,PeckShield安全人员通过一段时间追踪发现,为逃避资产追踪,黑客先是将赃款分散至多个不同的EOS账号,在转移赃款时再分散转至多个不同的交易所,且逐渐倾向于小交易所。转入交易所后,黑客会将赃款通过EOS交易对转化为其他代币再进行抛售,销赃时间频次和交易额度并无规律可循。目前,损失209万EOS的受害者已经和我们联系请求追赃,PeckShield在火币、币安等交易所的协同下,正进一步追踪赃款流向,尽最大可能帮助受害者挽回损失。[2019/3/5]

如果勒索对象是一些上市企业,除了加密文件外,为了确保成功勒索用户缴纳赎金,黑客还会通过技术手段在电脑中安装后门程序,而这些程序又能够自动盗取重要数据文件,当勒索目标拒绝缴纳赎金时,黑客就会将那些盗取的数据公开、放负面安全事件消息,让受害企业股价下跌,以此做空而获利。

所以,黑客的这么一通骚操作,真的是稳赚不赔啊。

那么问题来了,被勒索的人怎么支付赎金给黑客呢?难道直接转账银行卡?

早年的时候确实是这样,其实勒索病并不是近几年才出现的,早在1989年就诞生了,然而那时候手段比较单一,黑客们只能通过银行卡来收款,这就很尴尬了,毕竟银行卡开户是必须实名的,即便黑客用别人的银行卡倒了好几手,只要想要追查,最终都能层层剥丝抽茧追踪到黑客的真实身份。

动态 | 比特大陆起诉黑客窃取其币安账户比特币:据CCN报道,比特大陆11月7日在华盛顿西区美国地方法院对一名神秘黑客提起诉讼,该黑客据称在4月份从该公司的币安账户中偷走了比特币。也许为了更好地隐瞒自己的身份,黑客并未将比特大陆的资金直接撤回到他们自己的比特币钱包中。相反却使用比特币人为地夸大了MANA代币的价格,使MANA的价格在不到一个小时的时间内从0.12美元飙升至0.34美元,将其市值提升8000万美元。诉讼声称,黑客从Bittrex向币安转移了大约230万枚MANA,并将通过清洗交易获得的比特币发回给Bittrex。比特大陆声称,他们在黑客攻击中损失了大约617枚BTC,价值约550万美元。[2018/11/10]

所以勒索病一直没有得到大面积使用,但是直到加密货币的出现,情况发生了极大的改变。

因为以比特币为代表的加密货币天然具备匿名性、去中心化、抗审查等特性,在勒索收钱的这个场景竟然尤其好用。

怎么理解呢?

前面我们说到,黑客收钱的时候最担心的就是被追踪到真实身份,而在加密货币的世界里,并没有人的概念,只有一串串匿名的收款地址,那些币都是存在这些地址上的,而这个收款地址不像咱们日常使用的微信支付宝都对应了实名信息,加密货币的这些地址是通过密钥(可以简单理解为密码)来控制所有权的,也就是说,谁掌握了地址对应的密钥,谁就拥有了这个地址里存着的加密货币。

所以,即便通过交易记录追踪到了黑客的地址,依然不知道这个地址背后的人到底是谁。

这不正是黑客所希望的吗?

接下来还有个问题,那些加密货币是到黑客的帐上了,那怎么悄无声息变现呢?

这里面门道就很多了,也相对有一些敏感,鉴叔就给大家简单说一下原理。

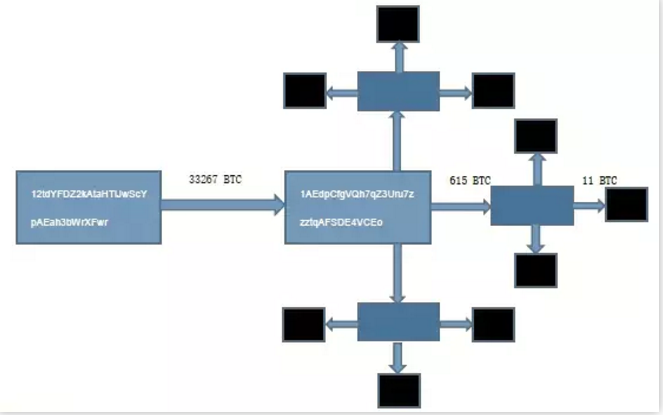

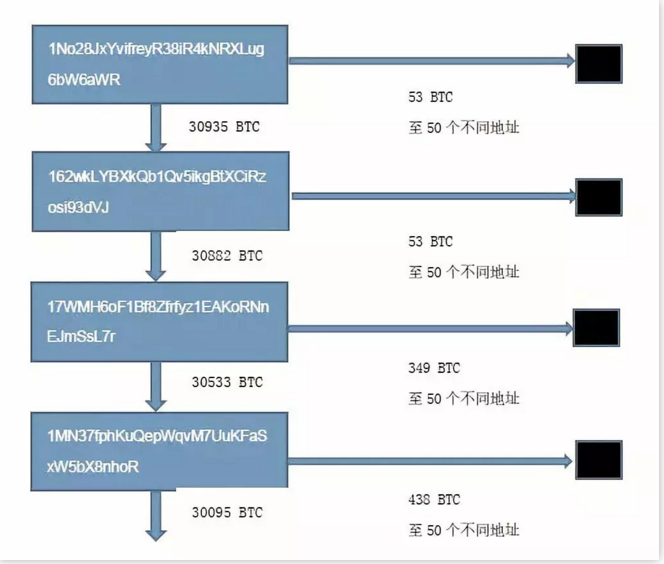

大家都知道,像比特币这样的加密货币交易记录都是公开透明的,所以为了增加被追踪的难度,很重要的一点就是把转账的过程复杂化,配合一些套娃操作,比如下图中这样,通过雪花型或者多层级的方式将币分散到大量的其他账户地址中,地址嵌套越多,追查难度也会越大。

另外,还可以通过混币技术,更加彻底隐藏资金去向。所谓的混币就好比一个大染缸,大家都把脏币存进去,混合到一起,只要能通过零知识证明你存过币(无需出具任何隐私信息),就能顺利提币,这时候币已经分不清谁是谁的了。

近几年,有很多黑客组织甚至还开始使用比比特币更加隐蔽的门罗币来交易。

当然,黑客技术手段再高明和狡诈,也还是有一些让他们意想不到的方式追回资金的,比如这次美国燃油管道被勒索的事件,FBI大概率就是攻破了黑客存储钱包私钥的服务器,从而通过私钥拿回了一部分比特币。

但即便如此,加密货币的出现,还是在很大程度上助推了勒索病的爆发式发展,甚至在利益的驱使下,还催生出了强大的勒索病产业链。

专业名词叫RaaS(勒索即服务),简单说就是真正拥有技术的黑客开发勒索软件和开箱即用的工具,并招募大量的“会员组织”,也就是具体实施勒索攻击的实施者,由他们来完成最后的攻击,获得的赎金将在二者之间进行分成。

所以这样的分工大大降低了勒索实施者的技术门槛,他们甚至可以不需要懂技术,只要会操作那些勒索工具即可,而真正的黑客就在背后提供着最前沿的技术支持,毕竟黑客们还是需要跟各大安全软件厂商进行技术对抗的。

而在更完整的产业链条中,还会有传播渠道商这个角色来帮助实施者大面积传播勒索病,还有代理商这个角色会找到受害者,假称自己能够解密被病感染的文件,并提出更低的解密费用,然后暗地里跟勒索实施者狼狈为奸,从中赚取差价。

所以,整个勒索病产业链远比我们想象的要夸张。

比如我们前面提到的黑客组织“黑暗面”,他们甚至还有自己的新闻中心、受害者热线、邮件列表,有类似公司准则的行为指南,目的就是把自己包装成值得信赖的商业合作方。

在精致的包装之下,他们也确实是赚得盆满钵满。

据伦敦区块链分析公司Elliptic透露,“黑暗面”及其会员组织从至少47个不同的加密货币钱包中获得了超过9000万美元的比特币赎金。这9000万美元的总收入中,有1550万美元流向了“黑暗面”的开发人员,7450万美元流向了其会员组织,而大部分资金都被转到了加密货币交易所,进行法币的兑换。

写在最后

加密货币原本是一次伟大的技术创新,然而却被手握技术的黑客们当成了圈钱利器,危害着社会的安定,这其实是一件很可悲也很让人愤怒的事情。

每当鉴叔跟朋友聊到黑客的话题,鉴叔就会想到一个人,那就是林勇。

在中国还没有现在这么强大的时候,美国曾一次又一次公然侵犯我国的主权。

1999年5月7日,以美国为首的北约部队连续投下五枚炸弹,目标直指我国驻南斯拉夫大使馆,三名中国记者当场遇难,受伤民众达数十人。

2001年4月1日,美国一架侦察机贸然进入我国南海上空,恶意撞击我方战斗机,导致我方飞机坠毁,飞行员王伟壮烈牺牲。

事发之后,美帝国主义态度傲慢,强行狡辩,拒不认错,这样的嚣张气焰,让国人燃起了熊熊怒火。

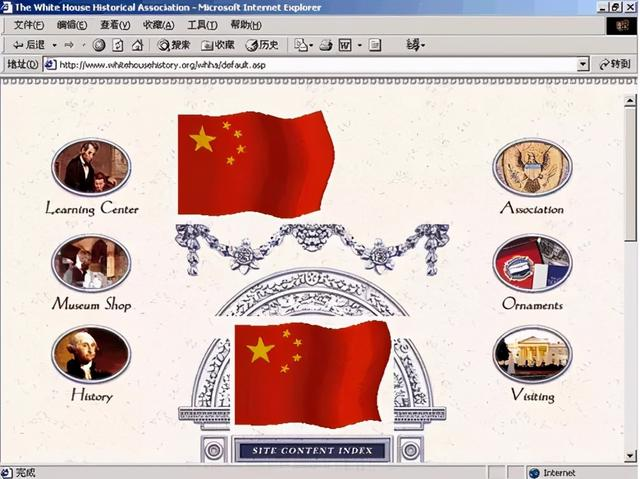

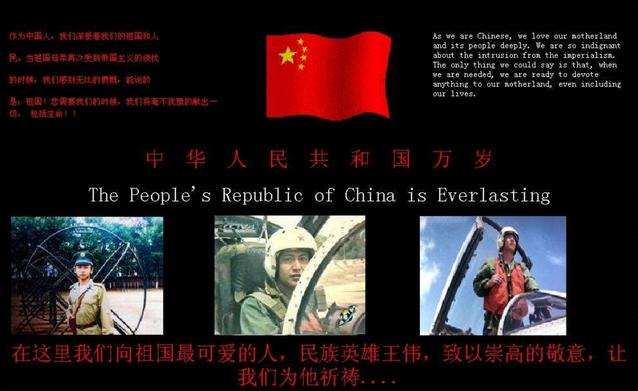

就在这时,民间一位低调的技术大神林勇挺身而出,组织并带领8万中国黑客给了老美狠狠一记耳光,几十个美国重要政府网站被插上了五星红旗。

进攻结束,8万雄狮有序撤退,毫无拖泥带水。

这群热血青年用自己的技术实力让美国人彻底明白什么叫中国黑客精神,不,其实我更愿意叫他们中国红客。

聚是一团火,散是满天星。

这才是一个真正的技术极客应该做的事情,技术绝不是敲诈勒索的工具,技术是用来保家卫国,捍卫荣誉的。

多年之后,有人问起林勇,当年为什么会有这么大的勇气站出来?

林勇坚定答道:我们不做,谁做?我们不喊,谁喊?

上个月,比特币价格一举突破了6万美元,突显了人们对加密数字货币市场的狂热态度。继BTC之后,其余山寨币的价值也出现了大幅增长.

1900/1/1 0:00:00算力研究机构 Anicca Research 推出的 Alkimiya,将算力产生的现金流奖励进行结构重组,拆分成算力合约和算力结构化产品两个部分.

1900/1/1 0:00:00高盛继续加倍押注加密资产领域,今年4月,作为银行机构的高盛允许其高净值客户投资于基于比特币的投资产品,重新启动其加密领域交易部门,并一直向这一资产类别开放.

1900/1/1 0:00:00亿万富翁投资者Mark Cuban投资了Polygon,一个以太坊Layer2扩展解决方案。Cuban在给CoinDesk的一封电子邮件中证实了这笔投资,但没有透露投资规模和构成.

1900/1/1 0:00:00在 v2 中,每个矿池的费用率为 0.3%,每个流动性头寸都支持潜在价格范围(0 美元到无穷大)。因此,流动性提供者 (LP) 竞争费用的唯一方法是向池中注入更多资金。竞争所需的唯一力量是规模.

1900/1/1 0:00:00由于以太坊的网络拥塞和交易费用飙升,围绕Layer2解决方案的技术在过去一年中变得越来越成熟。我们看到以太坊Layer2活动的快速增长,因为许多领先的DeFi协议现在选择构建或端口合同到几个繁荣的Layer2生态系统.

1900/1/1 0:00:00