分析:0xhabitatMultisig被盗取

一位GnosisSafe用户遭遇了严重且复杂的网络钓鱼攻击,导致该项目的Multisig被抽干。

重要提示:我们当前的分析表明,这是针对特定GnosisSafe用户的针对性攻击,我们没有迹象表明此攻击还会影响任何其他用户。该攻击也没有利用任何智能合约漏洞,而是使用网络钓鱼技术让Multisig所有者签署恶意交易。

这篇博文旨在阐明0xhabitat事件并详细说明从中学到的东西。为了使这份事故报告完全客观,我们只包含了我们在链上和通过我们的后端收集的第一手数据。可以在此处阅读0xhabitat团队的观点。首先,让我们从分析发生的事情开始……

特洛伊木马

本次事件的主要来源是两个模仿以下官方GnosisSafe智能合约的恶意合约:

SafeSingleton:这是核心逻辑合约。每个Safe都是指向特定SafeSingleton的代理合约。Safes可以由其用户升级以指向一个新的Singleton,例如添加功能。

推特回应用户数据被出售事件:并非通过推特系统漏洞泄漏:1月12日消息,推特隐私中心昨日发布“关于推特用户数据被在线出售事件”的更新,称针对近期媒体报道的推特用户数据被网络出售一事,推特进行了彻底调查,没有证据表明近期被出售的数据是利用推特系统漏洞获取的。这些数据可能是收集的公开数据,它们来自不同的信息源。

公告称,2022年8月,推特告知用户其2022年1月通过“漏洞赏金计划”得知一漏洞的存在,该漏洞泄露了推特用户账户,用户的邮箱地址、手机号码被窃取,目前该漏洞已修复。不过推特当时确认有不良行为者在问题得到解决之前利用了该漏洞后,及时通知了受影响的用户和相关部门。

此前1月5日消息,安全公司称,2亿多个推特账户数据已被发布在某黑客论坛并可被免费下载,这与2022年12月报道的影响超过4亿个账户的数据泄露事件相同,系删除了重复项而产生。[2023/1/12 11:08:11]

SafeMultisend:这是一种中介智能合约,使Safes能够将多个交易合并为一个。

在本文中,恶意合约将被称为EvilSingleton和EvilMultisend。EvilMultisend合约于11月23日在此地址部署。合约的特殊之处在于,它不仅允许批量交易,还可以在同一笔交易中更改Safe的Singleton。同一天,EvilSingleton被部署在这个地址。EvilSingleton充当特洛伊木马程序,最初将所有交互转发到原始Singleton,但有一个后门,使第三方能够访问Safe。

数据:TheBeacon单一玩家数累计17952,为Treasure生态吸引新用户15816:12月5日消息,据Dune Analytics数据,Treasure生态链游The Beacon单一玩家数为17,952,Founders铸造数达31,041。此外,Treasure生态链游总玩家数量为36,415,通过The Beacon新增的用户数为15,816。此外,TheBeacon道具在Treasure Marketplace上总交易额达47.1万枚MAGIC(约合27.5万美元)。[2022/12/5 21:23:28]

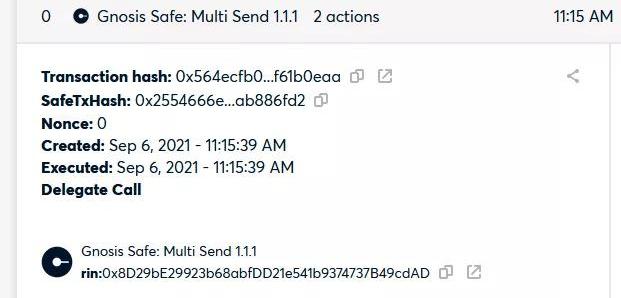

这是一个陷阱!

0xhabitat的故事开始于EvilMultisend合约部署后几个小时。在与EvilMultisend合约交互的0xhabitatMultisig中提出了一项交易。对于所有相关方来说,它看起来就像是使用TransactionbuilderSafeApp进行的常规批量交易。然而,这是一个精心设计的交易,乍一看,它看起来像一个普通的Multisend交易,但实际上,它也将Safe的Singleton更新为EvilSingleton。

可以在此处找到有关激活EvilSingleton的更多技术细节。

转折点

Safe升级到EvilSingleton后,7天内什么都没有发生。与此同时,0xhabitat金库逐渐增长到价值100万美元的数字资产。很明显,攻击者在执行实际攻击之前希望蜜罐变大,希望他们的后门之前没有被发现。11月30日,攻击开始。黑客创建了一个交易,激活了EvilSingleton,允许第三方账户完全控制保险箱中的资产。

德勤:到2035年元宇宙每年为中国内地GDP至少贡献4560亿美元:金色财经报道,德勤的新报告名为“亚洲的元宇宙:加速经济影响的战略”,研究了元宇宙对12个亚洲经济体的潜在影响。该咨询公司表示,到2035年,元宇宙对亚洲GDP的贡献可能在每年8000亿至1.4万亿美元之间,假设“在未来五到十年内进行持续的技术投资”,这将占到整体GDP的大约1.3%到2.4%。报告称,到2035年,元宇宙每年对中国内地的GDP贡献将达到4560-8620亿美元。中国正在通过深厚的技术和制造实力“塑造具有中国特色的元宇宙”。(金十)[2022/11/16 13:12:03]

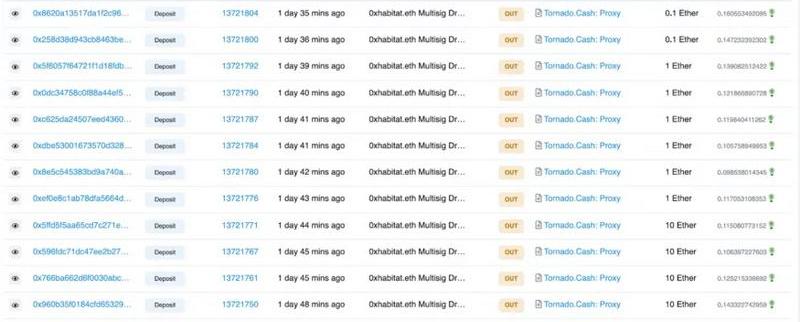

资金被抽干

在EvilSingleton被激活后仅30分钟,攻击者就能够将所有资金提取到他们的账户中。随后,攻击者通过?Uniswap?和?Sushiswap?将所有资产转换为?ETH。然后通过多笔交易将生成的ETH发送到?Tornado?Cash合约,这是路径的终点。

ETC近两日新增地址数激增92.72%:7月29日消息,Tokenview数据显示,近两日ETC新增地址数和活跃地址数连续上升,昨日新增地址数达20,189,近两日涨幅达92.72%;昨日ETC活跃地址数为40,046,近两日涨幅达50.78%。[2022/7/29 2:45:32]

那么,究竟发生了什么?

从我们目前收集到的信息来看,很明显Multisig中的一个签名者密钥被泄露了。这是因为导致后门实施的恶意交易是由Multisig的签名者根据我们的后端数据提出的。虽然无法准确确定这是如何实现的,但有两大类事件可能导致了这种情况。

网络钓鱼

有几种方式可能会误导所有者,导致其提出导致损害0xhabitatMultisig?安全性的交易。可能的选项包括:

流氓浏览器扩展:浏览器扩展方便,但也有风险。由于扩展可以自由修改Web应用程序的任何内容。因此,欺诈性浏览器扩展程序可能已被用于修改GnosisSafeWeb界面,以用户提出恶意交易。

恶意接口:如此文所述,GnosisSafe的安全性取决于用于与帐户交互的接口的完整性。受影响的0xhabitat用户可能已经与模仿官方GnosisSafe界面的界面进行了交互,但通过将常规交易的目标地址更改为EvilMultisend合约来有效地创建恶意交易。

借贷协议Nexon Finance将于未来几周推出测试网:7月8日消息,Nexon Finance宣布将在zkSync上启动借贷协议,将于未来几周推出测试网。Nexon Finance中项目/DAO 都能够创建自己的贷款池。Nexon Finance称选择在zkSync上线的原因包括zkSync的安全性、对构建者友好、 zkEVM测试网上基础设施完善等。[2022/7/8 2:00:02]

供应链攻击/受损网站:虽然问题的根源可能是对官方GnosisSafe软件的恶意收购,但我们目前的评估表明情况并非如此。所有信号都表明这是对0xhabitatMultisig的针对性攻击,而不是官方GnosisSafe界面的普遍问题。但是,我们也在继续调查和观察这方面的情况。

恶意所有者

第二个假设选项是所有者没有被诱提出恶意交易,而是自愿提出的。Multisig中的两个签名者之一另一方签署欺诈性交易,导致Multisig遭到破坏。我们没有理由怀疑0xhabitat团队的完整性。但是为了在我们的分析中进行彻底的分析,我们仍然必须考虑这是对事件的可行解释。

GnosisSafe团队的经验教训

在我们仍在分析此事件的同时,我们已经立即采取了一些措施来减轻未来的类似攻击。所有这些更改都作为修补程序实施。

暴露multisend地址

为了能够验证交易中使用了哪个multisend合约,SafeWebUI显式显示了multisend合约地址。阅读详情。

交易详细信息显示完整的Multisend合约地址以供验证

防止解码未知的multisend交易

我们对解码机制进行了更改,以仅解码通过官方multisend实现触发的multisend交易。这使得交易与未知合同的交互变得清晰起来。

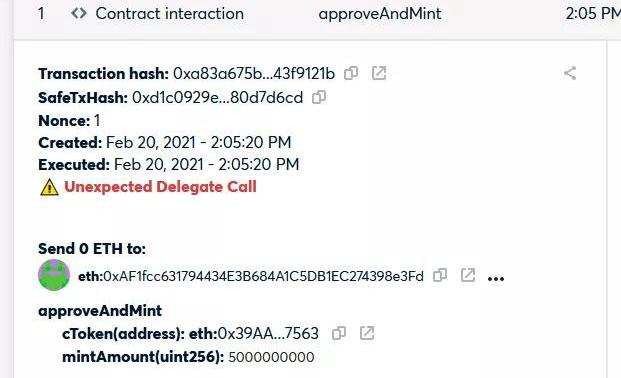

标记意外的委托调用

当交易使用委托调用与我们未知的合约时,我们添加了一个明确的警告。这是我们让用户意识到交易需要特别注意的另一种方式。

通过Gnosis未知的合约发起的委托调用被标记

给GnosisSafe用户的建议

虽然我们的目标是建立安全机制以防止将来发生此类情况,但在与GnosisSafe交互时提醒GnosisSafe用户在操作安全方面的实践也很重要。

验证接口完整性:恶意接口可以通过共同签名者签署恶意交易来危及Multisig的整个安全性。如果您使用GnosisSafeWeb应用程序,请确保为官方应用程序的链接添加书签并验证URL和安全证书。或者更好的是,开始使用GnosisSafeDesktop应用程序。

不要只相信一个信息源:我们强烈建议使用额外的独立客户端/接口来详细检查每笔交易。例如,使用GnosisSafe移动应用程序在签名前仔细检查交易。这可以防止单个受损接口诱使用户签署恶意交易。

小心DelegateCall:DelegateCall是一个强大的工具,例如,它允许Safes批处理交易。但这也伴随着巨大的风险。因此,在识别使用DelegateCall的交易时,GnosisSafe用户应该特别注意。验证交易数据时,请验证使用了正确的Multisend目标地址。可以在此列表中找到经过Gnosis验证的Multisend实现。

减少浏览器扩展的使用:虽然方便,但浏览器扩展可能成为关键的攻击媒介,甚至可以最高级的用户。我们通常建议不要在用于与GnosisSafeWeb应用程序交互的浏览器中使用任何浏览器扩展。

NexusMutual的创始人?HughKarp也遭受了利用恶意浏览器扩展的攻击

结论

为个人和组织构建合适的工具以在Web3中保持安全是我们使命的核心。这就是为什么我们很遗憾听到0xhabitat团队资金被盗的原因。我们希望团队和社区从这种不幸的情况中一切顺利,并希望最终能确定攻击者并退还资金。

参考资料

https://etherscan.io/address/0x3cb0652856d7eabe51f1e3cceda99c93b05d7cea

https://etherscan.io/address/0x09afae029d38b76a330a1bdee84f6e03a4979359

https://bafybeiat2xp7cicrlpq3h57wdnz4pzaoby2cx62c3lprh3lzgrworcitly.ipfs.infura-ipfs.io/Exploit_Info.pdf

https://blog.gnosis.pm/the-impact-of-phishing-on-web-3-0-a62385c81310

https://github.com/gnosis/safe-react/issues/3091

https://github.com/gnosis/safe-react/issues/3090

来源:金色财经

标签:SAFEULTIULTMULTISon Of SafemoonMULTI币UltramanDogeMultiplier

头条 ▌V神亲自辟谣:ETH2.0再推迟一年传闻不属实1月4日消息,关于今日ETH2.0再推迟一年的传闻在中文矿圈蔓延,V神亲自在ETHFANS群中辟谣:我没有这么说.

1900/1/1 0:00:00大家好,我是团子,价值投资虽然不能保证我们稳步盈利,但价值投资给我们提供了走向真正成功的唯一机会。眼睛仅盯在自己小口袋的是小商人,眼光放在世界大市场的是大商人。同样是商人,眼光不同,境界不同,结果也就不同.

1900/1/1 0:00:002021年是加密货有史以来最大的一年。比特和以太坊创下历史新高,NFT已经起飞,我们看到大公司比以往任何时候都更多的创新、竞争、资本注入和机构收购。对于CoinList来说,2021年是突破性的一年.

1900/1/1 0:00:00原标题:《Myfirstimpressionsofweb3》尽管我认为自己是一名密码学家,但我并没有发现自己特别喜欢“Crypto”。此外我并没有像同代人那样对将生活的方方面面都转移到工具化经济中而感到兴奋.

1900/1/1 0:00:00为了庆祝比特币网络诞生13周年,Cointelegraph收集了业内人士的生日留言来纪念这一时刻。比特币的算力创下历史新高,正式进入青春期,业内专家对其未来进行了评估.

1900/1/1 0:00:002022年值得关注的10大链游GameFi概念成型是在2021年2月份,GameFi定义成为了Game+NFT+DeFi的综合性理念。通过区块链分布式的结构,用游戏呈现去中心化金融和NFT的价值.

1900/1/1 0:00:00